Microsoft 365 Business Premium: Best Practices per una sicurezza ottimale per le PMI – 2 di 4: I dispositivi.

Nel contesto attuale, le piccole e medie imprese (PMI) italiane affrontano sfide sempre più complesse legate alla digitalizzazione e alla sicurezza informatica. Microsoft 365 Business Premium rappresenta una soluzione strategica per migliorare la sicurezza delle PMI. Dopo aver esplorato l’importanza dell’identità e relativa sicurezza, in questo articolo approfondiremo la gestione dei dispositivi.

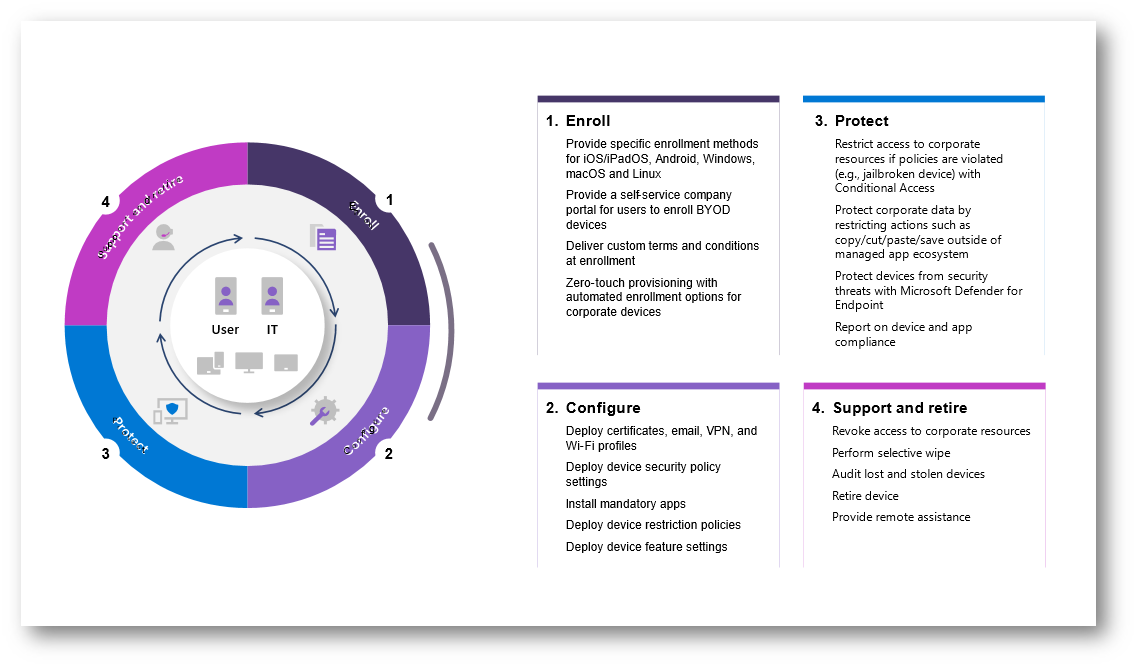

Microsoft Intune, come soluzione di mobile device management (MDM) e mobile application management (MAM), rappresenta un pilastro essenziale per garantire una protezione completa e una gestione centralizzata delle risorse aziendali.

Figura 1 – Gestione del ciclo di vita del dispositivo con Microsoft Intune

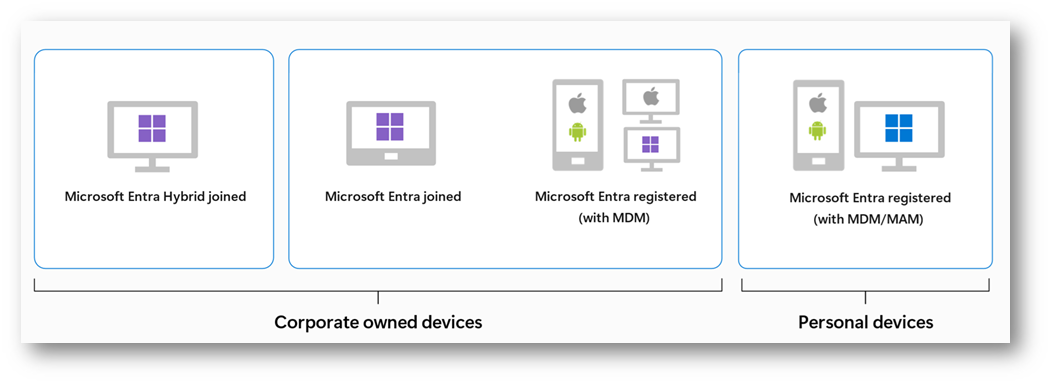

Prima di procedere con l’implementazione, è necessario comprendere le diverse tipologie di identità dei dispositivi che devono essere censite in Entra ID (Ex Azure Active Directory). Questo passaggio, oltre a rappresentare un requisito tecnico, garantisce un controllo centralizzato e sicuro.

Figura 2 – Tipologie di identità dei dispositivi in Entra ID

Enrollment dei dispositivi Windows in Intune

Per i dispositivi Windows 10 e 11 aziendali, abbiamo due strade percorribili:

- Microsoft Entra Join (consigliato): Dispositivi joinati direttamente in Entra ID.

- Microsoft Entra Hybrid Join: Con Entra Connect, i dispositivi presenti in Active Directory vengono sincronizzati con Entra ID.

Consideriamo l’esempio di un’organizzazione tradizionale proveniente da un ambiente on-premises con client Windows registrati in Active Directory.

Quali aspetti bisogna considerare prima di approcciare il “modern desktop”?

-

Verificare i requisiti tecnici del mondo on-premises per valutare la fattibilità dell’Entra Join per i dispositivi aziendali. Questa opzione vi offrirebbe numerosi vantaggi come l’indipendenza dai domain controller per il refresh delle password e la ricezione delle GPO. Inoltre, Microsoft consiglia questo approccio per Windows 11 e funzionalità come Autopilot vincolate sempre di più al mondo cloud.

Alcune organizzazioni temono che il passaggio del dispositivo a Entra ID Join possa limitare l’accesso a file server o risorse on-premises. Tuttavia, questo NON è un problema, in quanto l’identità ibrida dell’utente può tranquillamente accedere in SSO alle risorse anche da dispositivi Entra ID Joined. I problemi potrebbero sorgere solo se i permessi dei servizi/applicazioni fossero legati all’identità del dispositivo. Per concludere, prima di intraprendere questa strada, vi consiglio di testare lo scenario e capire se potrebbe fare al caso vostro.

- Valutare e migrare le Group Policy in Intune con Group Policy Analytics: La migrazione delle Group Policy in Intune tramite Group Policy Analytics centralizza la gestione, assicura compatibilità con dispositivi moderni e sfrutta le funzionalità cloud per una gestione molto più efficiente.

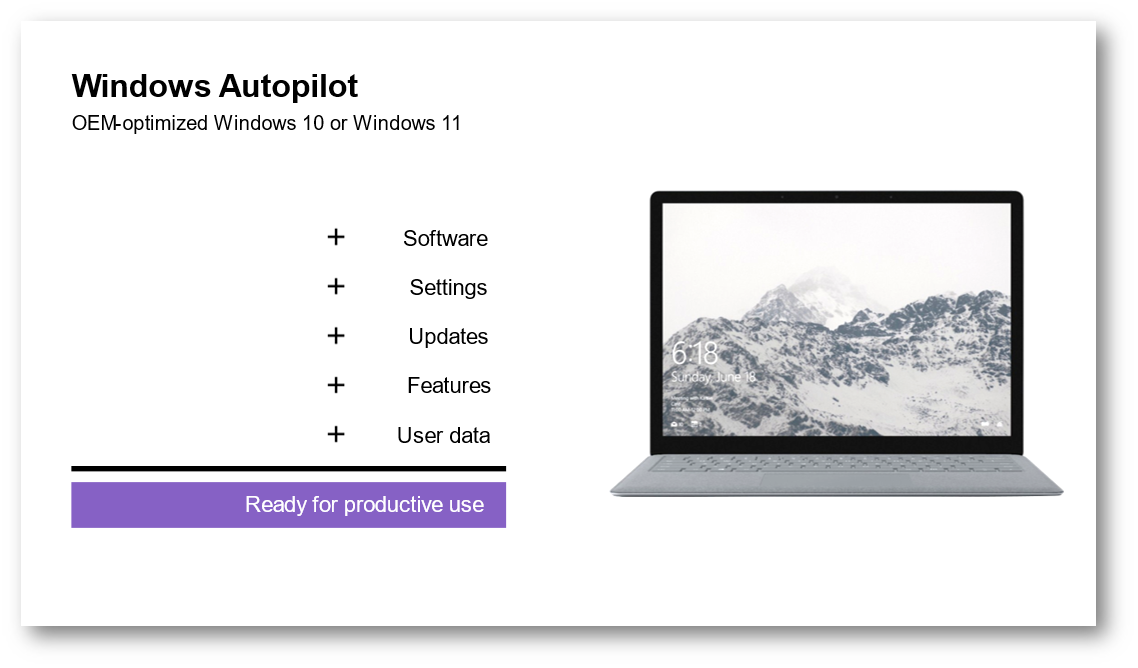

- Onboarding: Per i dispositivi già in uso e che si trovano nello stato Hybrid Join, configurare una GPO di auto-enrollment con credenziali utente (è richiesta una licenza assegnata di Intune). Se il primo punto di questa lista è stato smarcato correttamente, per la configurazione e l’onboarding automatizzato dei nuovi dispositivi in Entra Join è possibile procedere con l’Autopilot Device Preparation (Autopilot v2).

Figura 3 – Windows Autopilot

Enrollment degli altri dispositivi in Intune

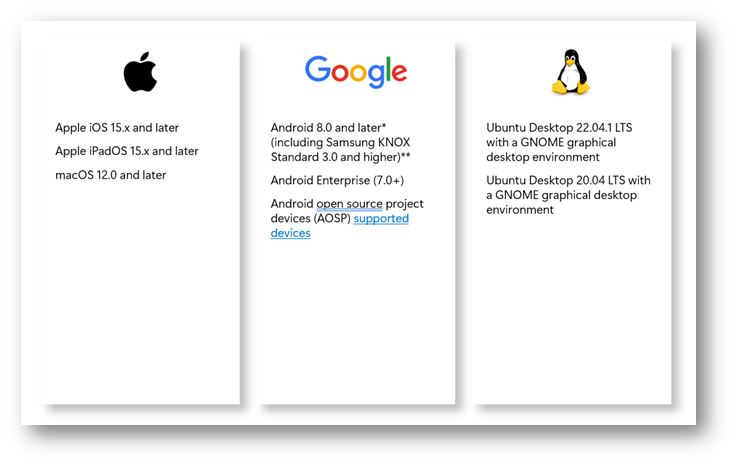

Vediamo ora quali ulteriori sistemi operativi sono compatibili con la soluzione di gestione degli endpoint.

La soluzione è anche compatibile con una varietà di sistemi operativi mobili (iOS e Android) oltre ai sistemi operativi tradizionali come Windows, macOS e Linux. Questo consente una gestione integrale di tutti i dispositivi della vostra organizzazione, indipendentemente dalla piattaforma.

Figura 4 – Dispositivi supportati da Intune

Quali sono le modalità di onboarding per questi dispositivi?

È necessario configurare la console di Intune affinché le modalità di enrollment siano disponibili e distinguere tra i dispositivi personali (Bring Your Own Device – BYOD) e quelli aziendali (Corporate).

Di seguito riporto in estrema sintesi le principali procedure destinate agli utenti finali e documentazioni ufficiali da seguire per preparare l’ambiente.

Dispositivi Apple MacOS:

- BYOD: Tramite l’installazione manuale dell’app Company Portal per Mac o seguendo il wizard disponibile al link https://portal.manage.microsoft.com sul dispositivo interessato.

- Corporate: Prima di tutto bisogna registrarsi al programma Apple Business Manager. Il portale web consente agli amministratori IT di distribuire e gestire dispositivi Apple aziendali come iPhone, iPad e Mac. Utilizzando Microsoft Intune e l’Automated Device Enrollment (supervised mode) è possibile automatizzare la registrazione e la configurazione dei dispositivi.

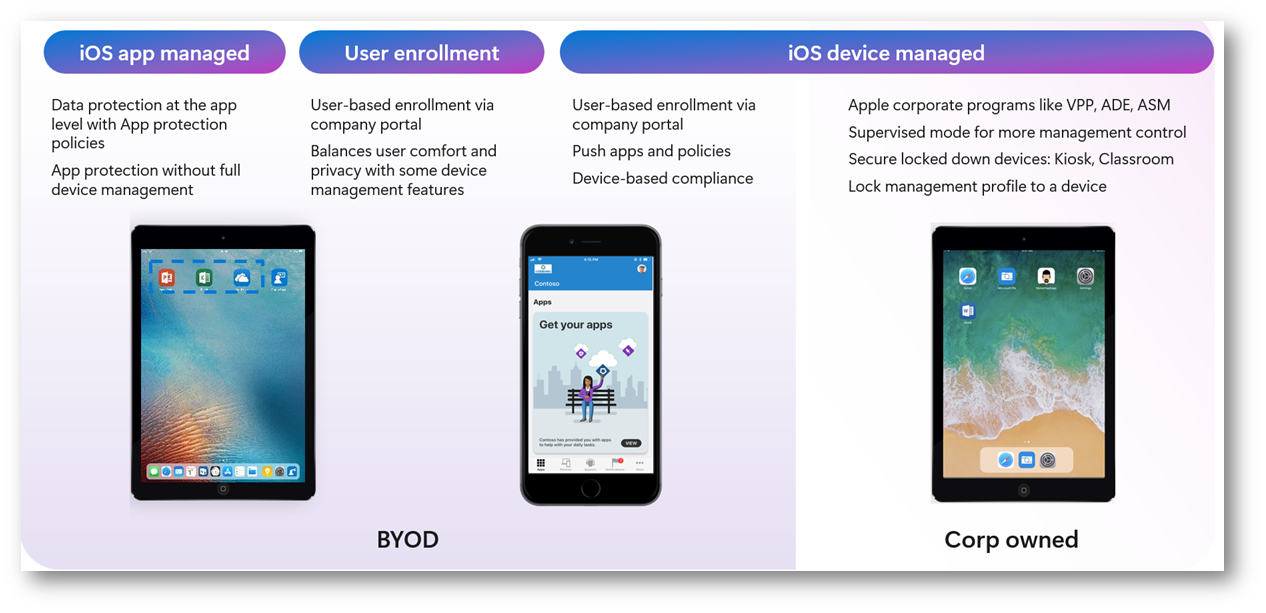

Dispositivi Apple iOS/iPadOS:

- BYOD: Tramite l’installazione manuale del Company Portal dall’App Store o seguendo la procedura web based a partire dalla versione iOS/iPadOS 15.

- Corporate: Come per il mondo MacOS bisogna registrarsi al programma Apple Business Manager per usufruire dell’ADE e/o in alternativa Apple Configurator.

Figura 5 – Modalità di gestione dispositivi iOS/iPadOS

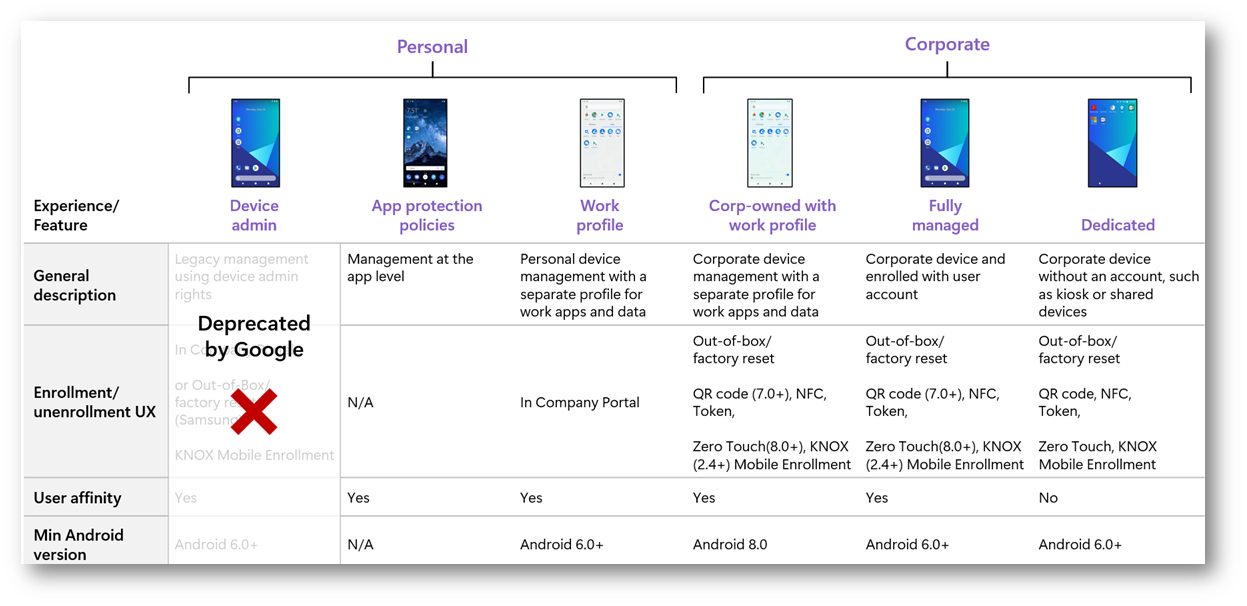

I dispositivi Android offrono possibilità di profilazione diverse rispetto ad altri sistemi operativi e possono essere gestiti mediante Android Enterprise e Intune. Le opzioni disponibili includono:

- Work Profile: consente di separare i dati personali dai dati aziendali su un singolo dispositivo. L’utente può usare il proprio dispositivo per scopi personali mentre le app e i dati aziendali sono isolati e protetti nel profilo di lavoro.

- WPCoD (Work Profile on Company Owned Devices) o COPE (Corporate-Owned Personally Enabled): permette l’uso di dispositivi di proprietà aziendale sia per lavoro che per uso personale, garantendo la sicurezza dei dati aziendali. L’organizzazione ha il controllo del dispositivo, ma permette all’utente di utilizzarlo anche per attività personali.

- Fully Managed: Con questa modalità l’azienda ha il pieno controllo del dispositivo. Destinata principalmente a dispositivi aziendali dedicati esclusivamente al lavoro.

- Dedicated Device: Questa è pensata per dispositivi usati solo per specifiche finalità aziendali come kiosk o dispositivi condivisi tra più utenti. Questi dispositivi sono bloccati per eseguire solo le funzioni necessarie.

Figura 6 – Modalità di gestione dispositivi Android

Dispositivi Ubuntu Desktop: Microsoft Intune – Enrollment di dispositivi Linux

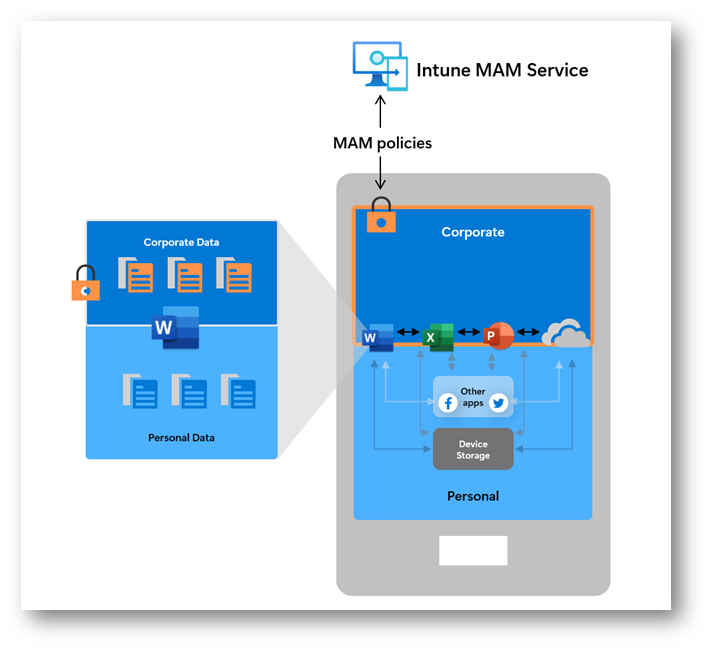

Ma le App Protection policies?

Le App Protection Policies di Microsoft Intune sono regole che garantiscono la sicurezza dei dati aziendali all’interno delle app gestite. Queste politiche permettono di controllare come i dati vengono accessi e condivisi dalle app sui dispositivi mobili, proteggendo i dati aziendali senza richiedere l’onboarding del dispositivo in Intune. Un esempio pratico potrebbe essere la limitazione della possibilità di copiare informazioni dall’app Outlook, utilizzata con un account aziendale, verso l’app WhatsApp che è personale.

Figura 7 – App Protection Policies in Intune

Bene, ora che tutti i dispositivi sono gestiti avete soddisfatto uno dei requisiti fondamentali della sicurezza. L’inventario e la gestione del clico di vita degli asset sono dei requisiti essenziali che ogni azienda deve prevedere.

Quali potrebbero essere i prossimi passaggi?

Le configurazioni disponibili sono davvero numerose. Provo ad elencare quelle maggiormente utilizzate:

- Creazione delle policy di configurazioni e restrizioni da applicare ai dispositivi gestiti;

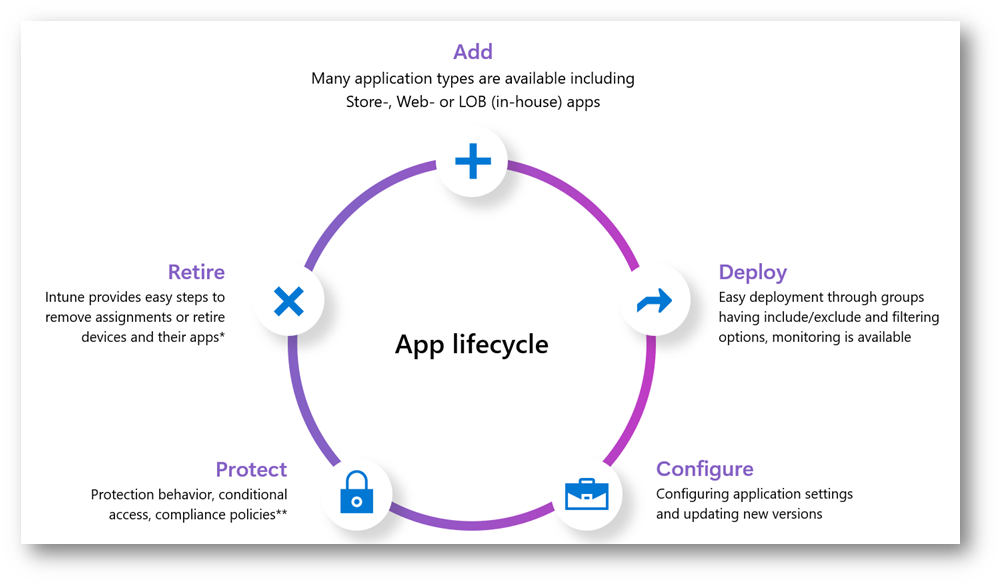

- Predisposizione e gestione del parco applicativo per i dispositivi Windows, Android e iOS,iPadOS;

Figura 8 – Gestione delle app in Intune

- Crittografia dei dispositivi MacOS con FileVault e Windows con Bitlocker;

- Configurazione di Windows LAPS per la gestione dell’utente locale amministratore del dispositivo Windows;

- Creazione delle politiche di aggiornamento tramite Windows Update Client Policies (Ex Windows Update for Business) o direttamente con Windows Autopatch, funzionalità che è stata estesa anche ai piani Business Premium;

- Aggiornare i dispositivi da Windows 10 a Windows 11 considerando l’end of support previsto per ottobre 2025!!!

- Creazione delle compliance policies per tutte le piattaforme dei dispositivi gestiti, integrate alle policy di accesso condizionale per garantire l’accesso alle risorse dai soli dispositivi conformi.

Conclusioni

I dati ed i servizi delle organizzazioni non sono più localizzati come una volta solo ed esclusivamente sul dispositivo aziendale Windows ma vengono utilizzati anche dispositivi mobili di proprietà dell’azienda e/o personali. Il fenomeno del “Bring Your Own Device” (BYOD) introduce nuove sfide nella protezione delle informazioni aziendali e nella gestione dei dispositivi. È quindi fondamentale adottare un approccio strutturato alla sicurezza dei dispositivi che comprenda politiche di gestione centralizzata, l’implementazione di software di sicurezza e la formazione del personale.

Questo articolo è il secondo di quattro dedicati alla suite Microsoft 365 Business Premium con l’obiettivo di fornirvi una serie di consigli e presentarvi una panoramica delle funzionalità principali. Nel prossimo parleremo delle funzionalità di sicurezza incluse nella suite.