Sfruttare i PIM Managed Group per gestire l’accesso Just in Time alle risorse Azure

Nel panorama ICT moderno esistono molti concetti ridondanti, circondati da paroloni altisonanti come Security by default, Zero Trust, Just in Time ecc…

Spesso negli anni mi è capitato di pensare: “ok la teoria, ma quindi le soluzioni?”.

Microsoft in questo scenario è una delle aziende più concrete, in quanto, se volessimo approfondire questi concetti, esiste una documentazione più che vasta che a fianco delle definizioni altisonanti di cui sopra, trova una soluzione concreta e spesso di facile implementazione.

Una di queste è proprio il PIM o per gli amici di Redmond “Microsoft Privileged Identity Management” che, visto il parolone, abbrevieremo con PIM.

Questa tecnologia è capace di gestire l’accesso Just in Time, ovvero, solo per il tempo necessario, a ruoli o gruppi privilegiati definiti a monte dal reparto IT, niente di più semplice.

Il vero problema che riscontro spesso è che la tecnologia esiste, ma spesso viene ignorata perché poco conosciuta o per la paura del cambiamento.

Vedo aziende che On-Premises hanno di tutto a livello di sicurezza, tra soluzioni perimetrali e soluzioni per la gestione degli accessi (PAM), ma quello che sconvolge è che poi se andiamo a vedere le configurazioni fatte in Cloud, ovvero l’estensione naturale del proprio Datacenter, non sono presenti neanche quelle di base, dal Firewall in giù.

In questa guida vorrei raccontare l’implementazione dei PIM Managed Group, i quali consentono di gestire l’accesso alle risorse Azure, quindi ai ruoli RBAC necessari, solo per un periodo di tempo ben definito.

In questo modo possiamo creare delle infrastrutture ideali dove, al netto dei break glass account, nessun utente ha ruoli privilegiati assegnati in modo permamente.

Entra ID PIM Managed Group

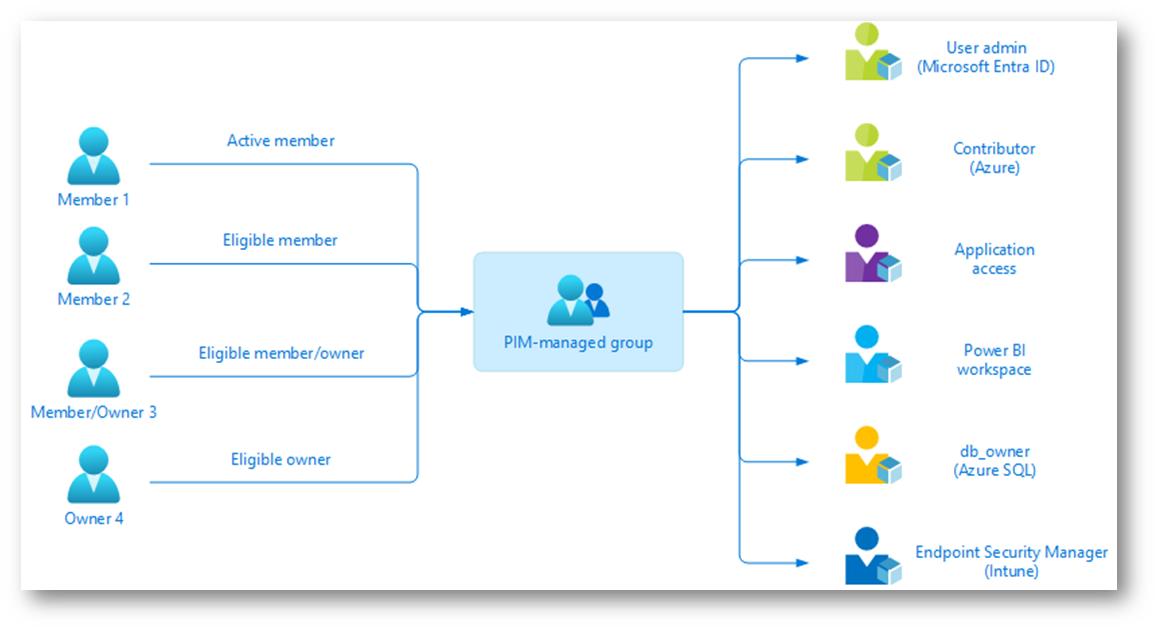

Entra ID PIM Managed Groups è una implementazione che si basa sull’uso di gruppi gestiti dal Privileged Identity Management (PIM).

L’uso di gruppi nel contesto del PIM offre numerosi vantaggi, tra cui la facilità di gestione delle identità privilegiate, senza la necessità di gestire singolarmente ogni assegnazione, garantendo agli amministratori del Tenant un processo più coerente per gestire gruppi di identità con privilegi simili.

Figura 1: Feature schema dei PIM Managed Group

Questa modalità riduce notevolmente il carico di lavoro degli IT e minimizza il rischio di errori, assegnando non solo il privilegio minimo, ma solo per il tempo necessario a svolgere le operazioni.

L’uso di gruppi consente inoltre una maggiore flessibilità nella definizione dei diritti di accesso, in quanto gli amministratori possono creare gruppi con diversi livelli di privilegi e assegnare le identità a questi gruppi in base alle necessità.

Requisiti

Per poter seguire correttamente questa guida sono necessarie le seguenti componenti:

- Tenant Entra ID

- Permessi Entra ID: Global Admin o Privileged Role Administrator

- Licenze o Microsoft 365 plan che includano: Microsoft Entra ID P2, Microsoft Entra ID Governance, Microsoft Entra Suite

- Subscription Azure con almeno una risorsa distribuita (in questa guida troverete un Resource Group)

- Ruoli Rbac Subscription: Owner o User Access Administrator

Creazione del PIM managed group

Eseguite l’accesso al portale Azure “portal.azure.com” completando la login con le vostre credenziali privilegiate.

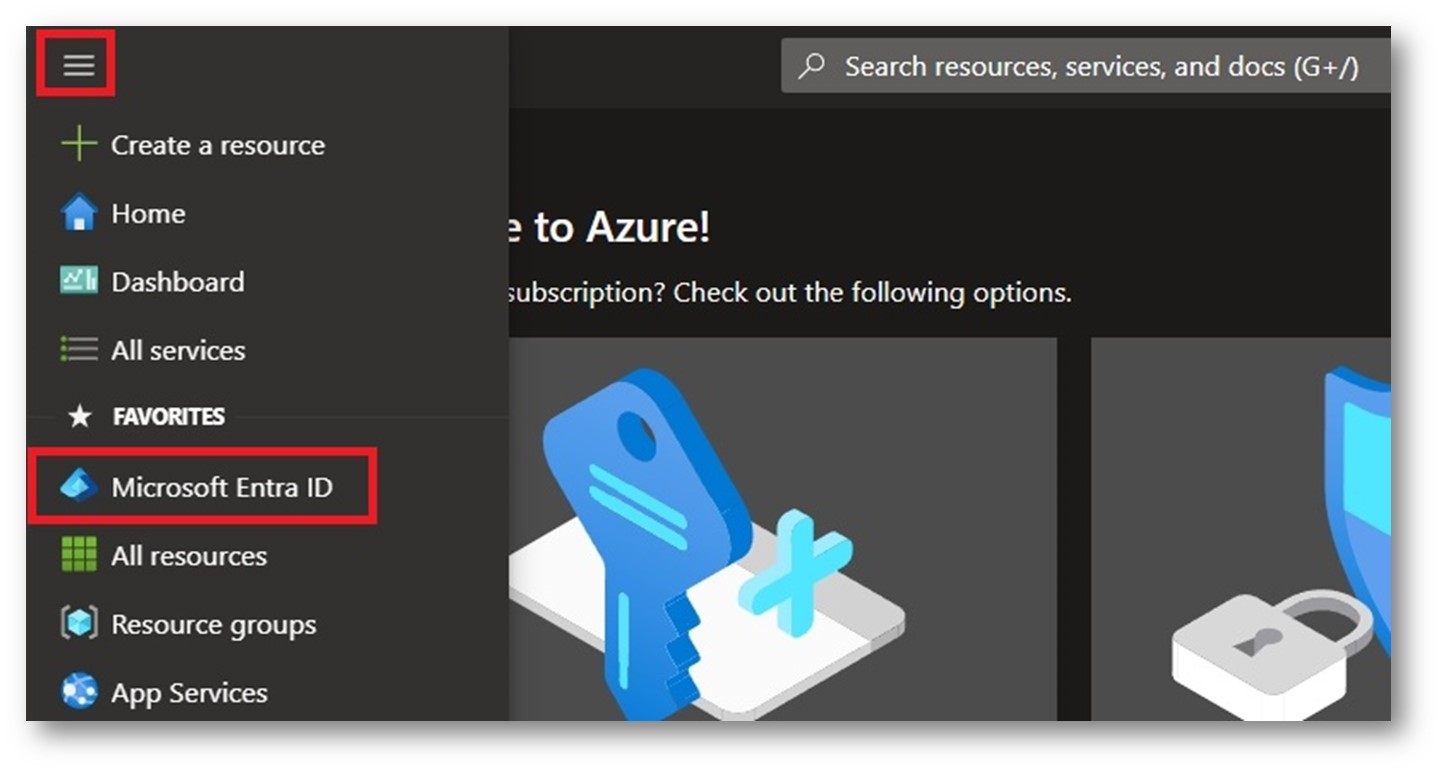

Eseguito l’accesso, nell’angolo in alto a sinistra della pagina trovate un “hamburger menù“, fate click con il sinistro del mouse e selezionate “Microsoft Entra ID“:

Figura 2: Selezionare “Microsoft Entra ID” per accedere alla sezione dedicata alla gestione delle Identità

Dobbiamo ora creare un gruppo Entra ID da assegnare prima ad un Resource Group e successivamente alla gestione tramite PIM, così da gestire l’accesso Just in time alle risorse.

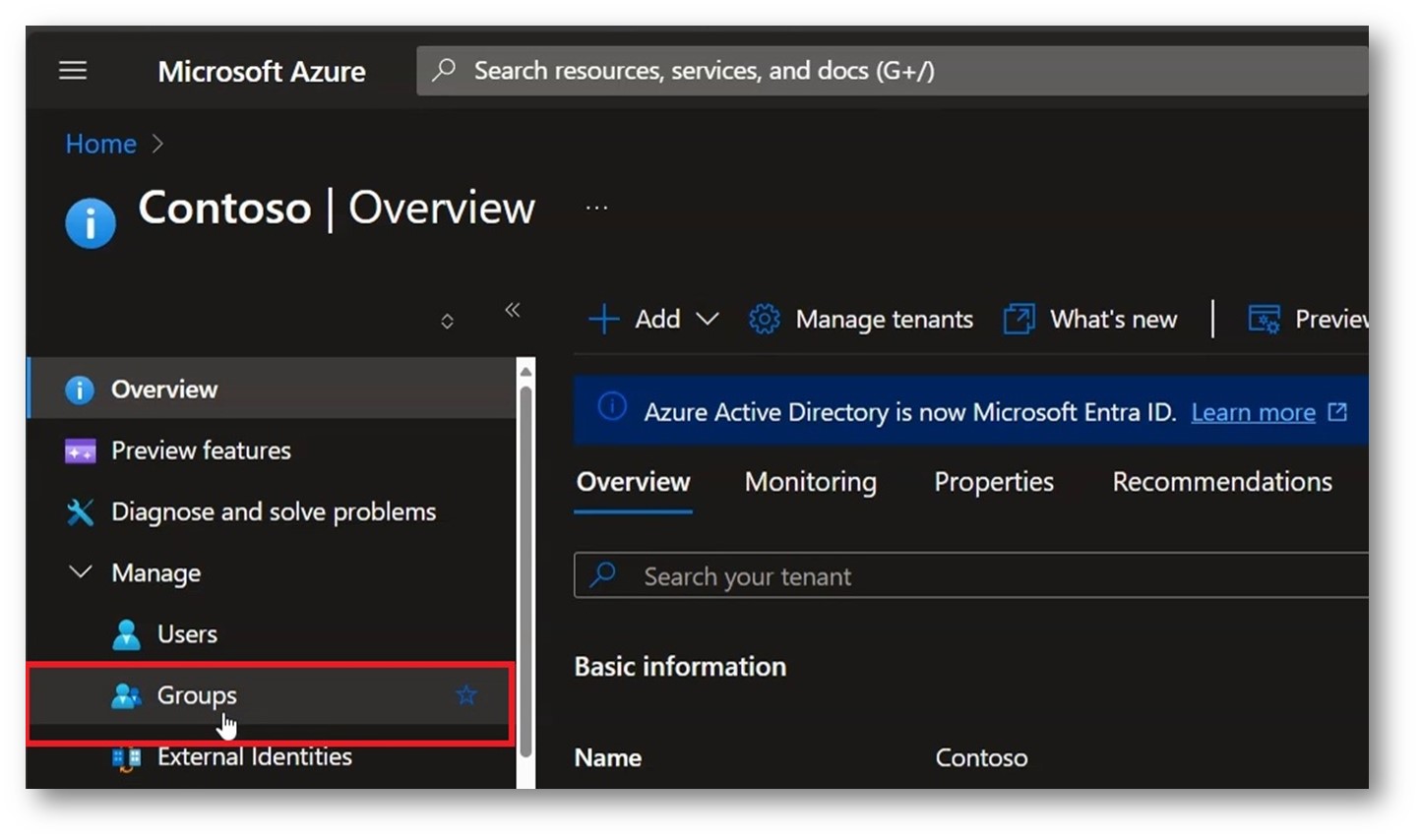

Nella colonna di sinistra selezionate “Groups“:

Figura 3: Fare click su “Groups” per accedere alla sezione dedicata ai Gruppi Entra ID

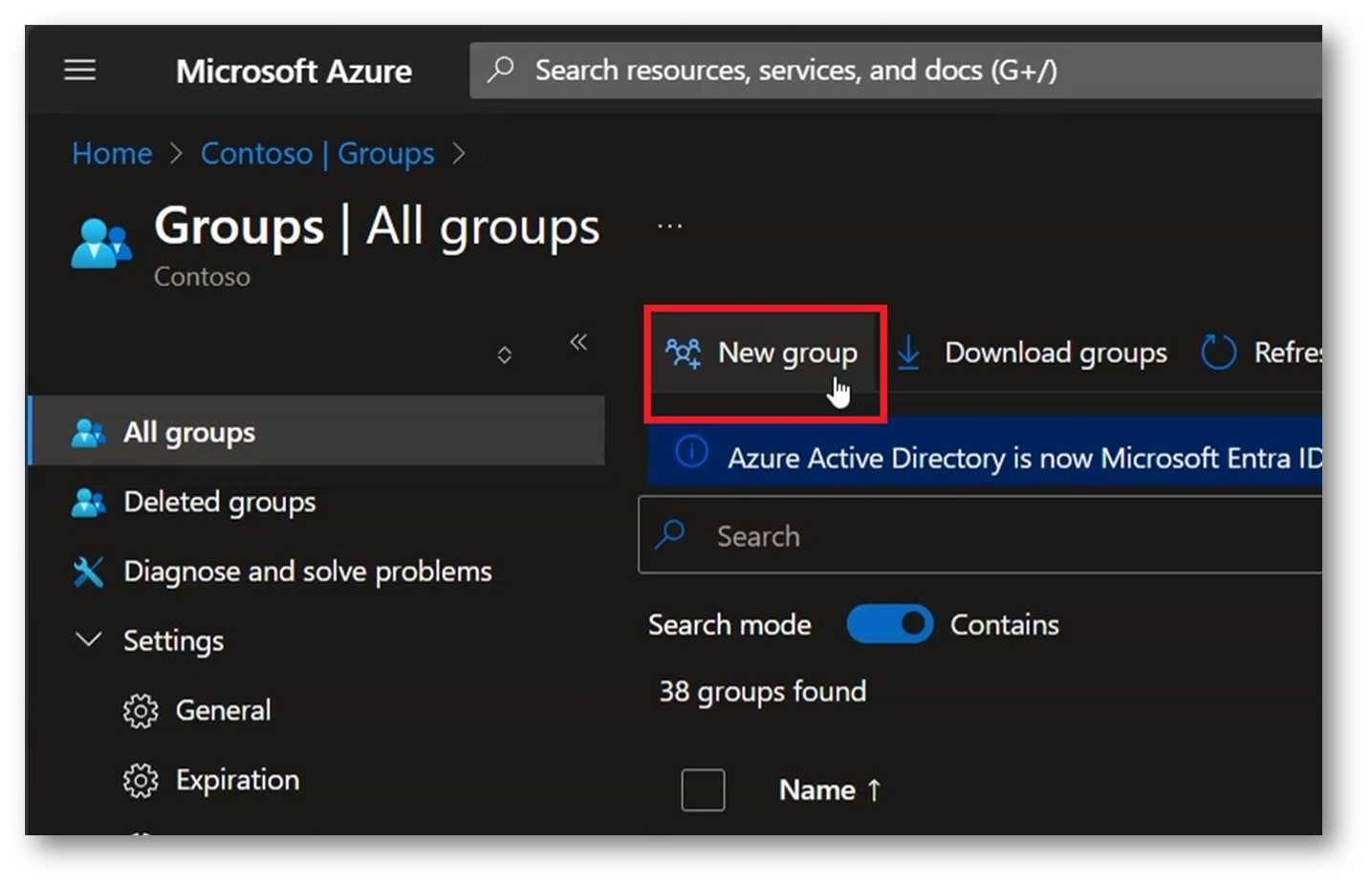

Fate click ora su “New group” per creare un nuovo gruppo:

Figura 4: Fare click su “New Group” per creare un nuovo gruppo Entra ID

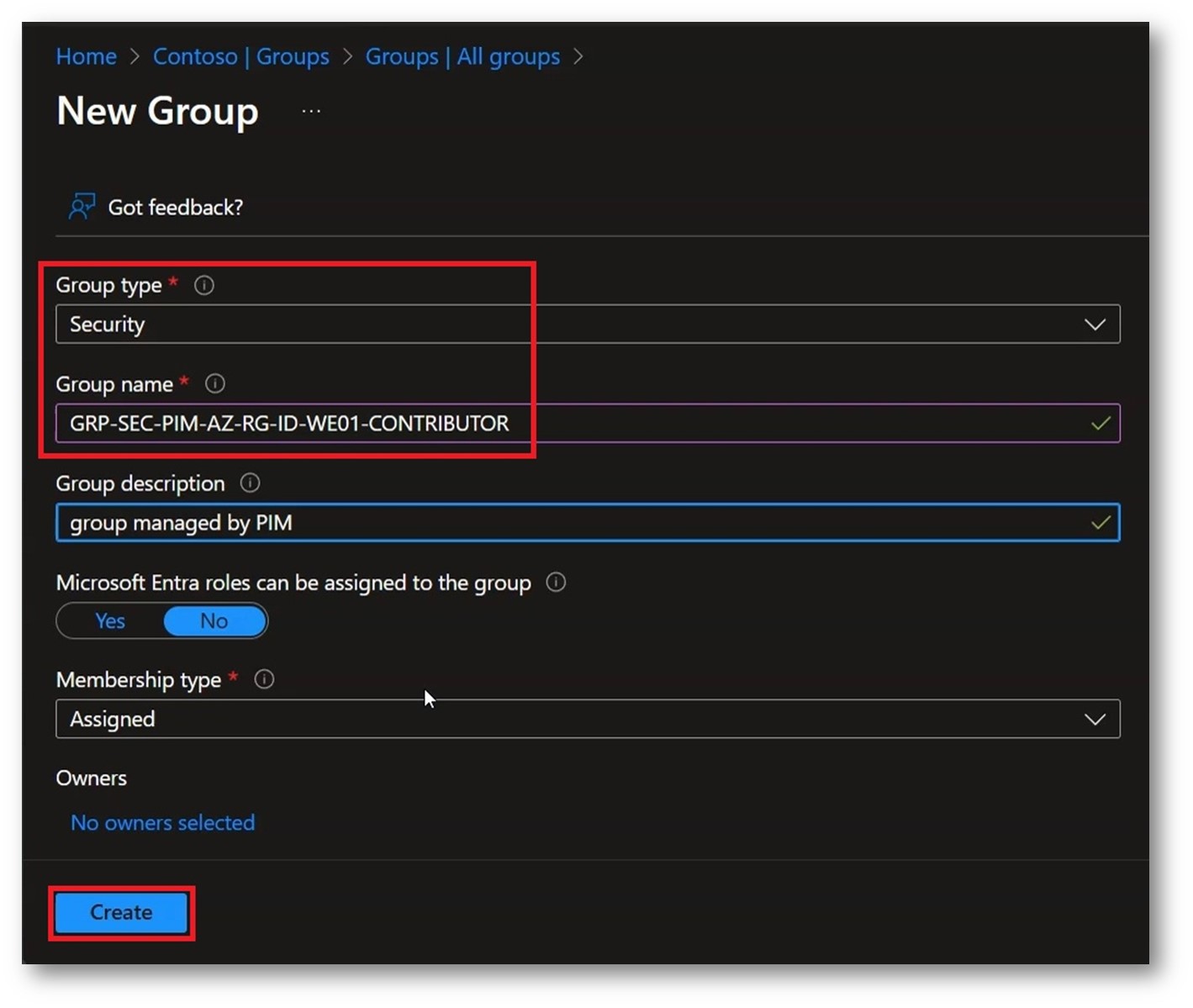

Nel wizard di creazione del nuovo gruppo compilare i campi utilizzando la propria naming convention, in questo modo sarà semplice distingure i gruppi gestiti dal PIM dalle altre tipologie.

- Group Type: Security

- Group Name: GRP-SEC-PIM-AZ-RG-ID-WE01-CONTRIBUTOR

- Group Description (opazionale): group managed by PIM

Non aggiungete nessun membro a questo gruppo, poichè l’appartenenza ad esso verrà regolata dal PIM senza la necessità di aggiungere utenti manualmente.

Al termine selezionate “Create“.

Figura 5: Compilazione dei campi necessari alla creazione di un gruppo Entra ID

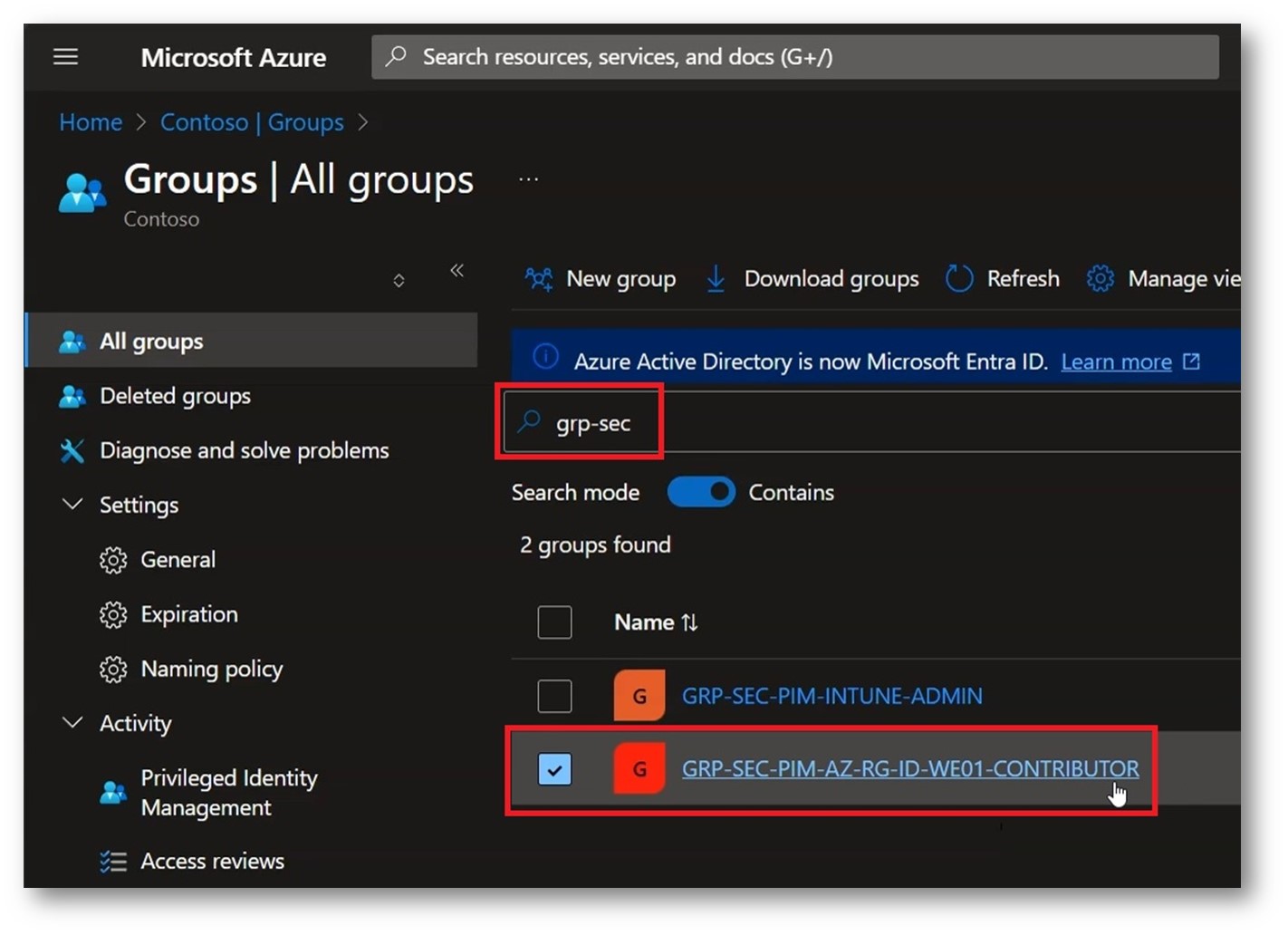

Terminata la creazione del gruppo è possibile eseguire una rapida ricerca per verificare che questo compaia nella lista dei gruppi Entra ID.

Fate “click” a questo punto sul nome del nuovo gruppo:

Figura 6: Verifica della creazione del gruppo Entra ID

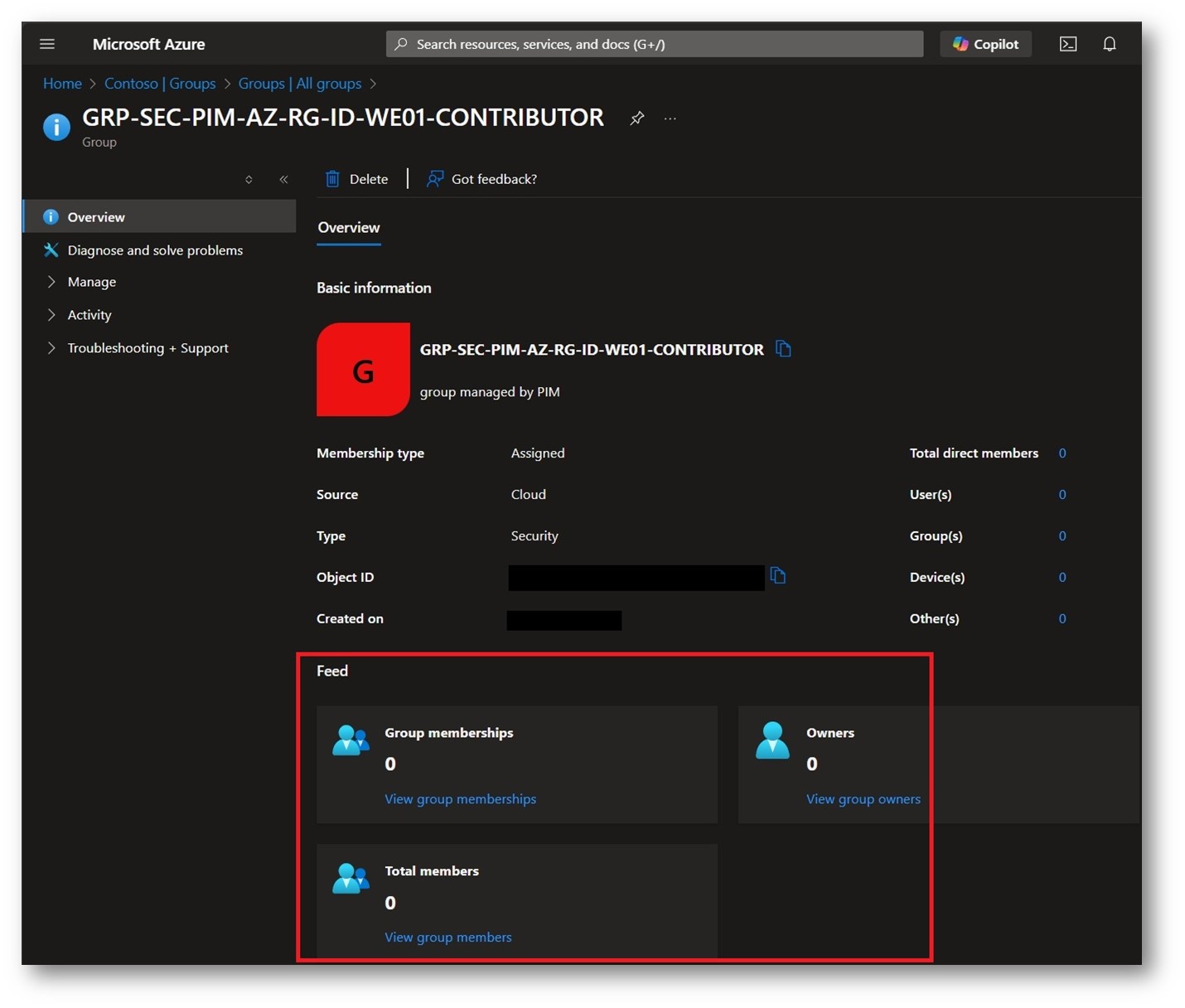

All’interno del gruppo appena creato potete verificare che non sono presenti utenti assegnati di alcun genere, questo perché, come specificato nei punti precedenti, la gestione di tali utenze verrà gestita da Entra ID PIM:

Figura 7: Verifica che non vi siano utenti all’interno del gruppo

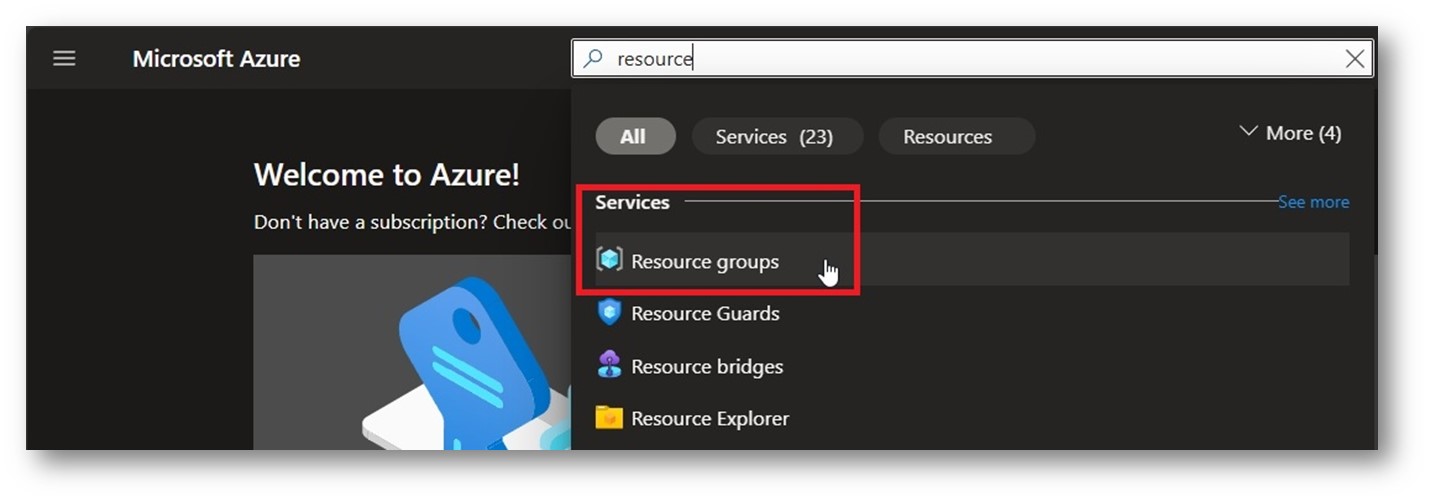

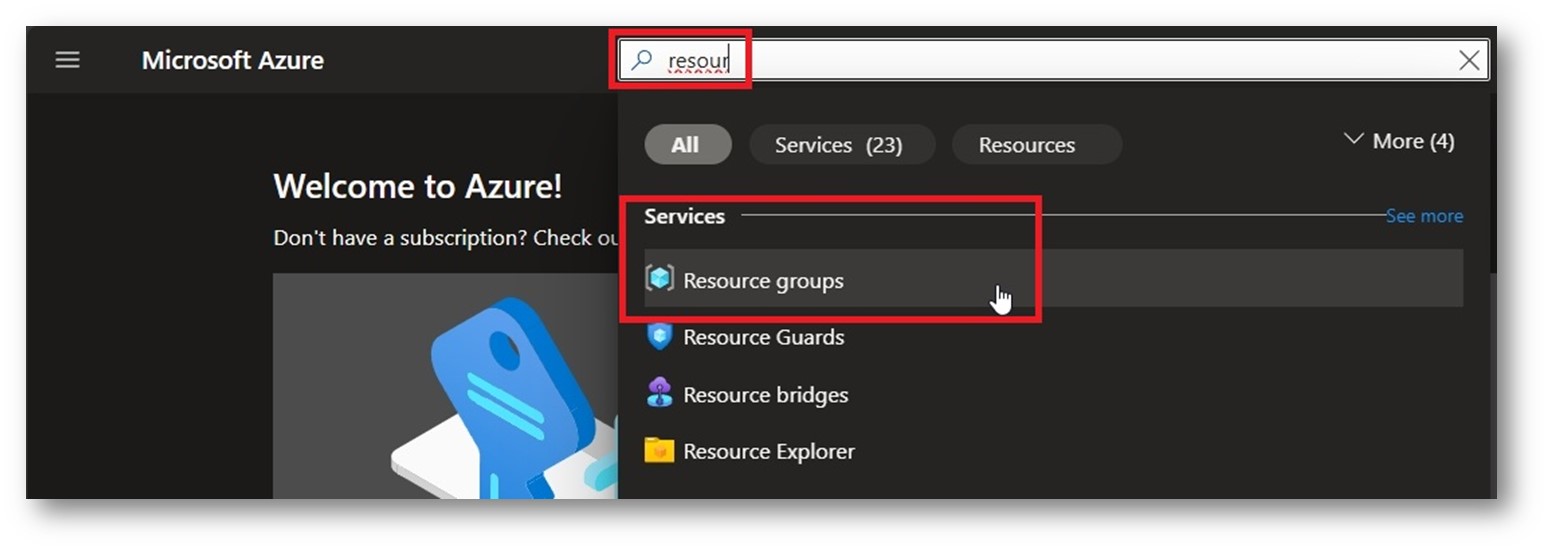

Torniamo nuovamente nella Home Page di Azure o in alternativa, eseguiamo una ricerca nell’apposita barra in alto degli oggetti, scrivendo “Resource Group” e selezionandolo:

Figura 8: Ricerca degli oggetti di tipo “Resource Group”

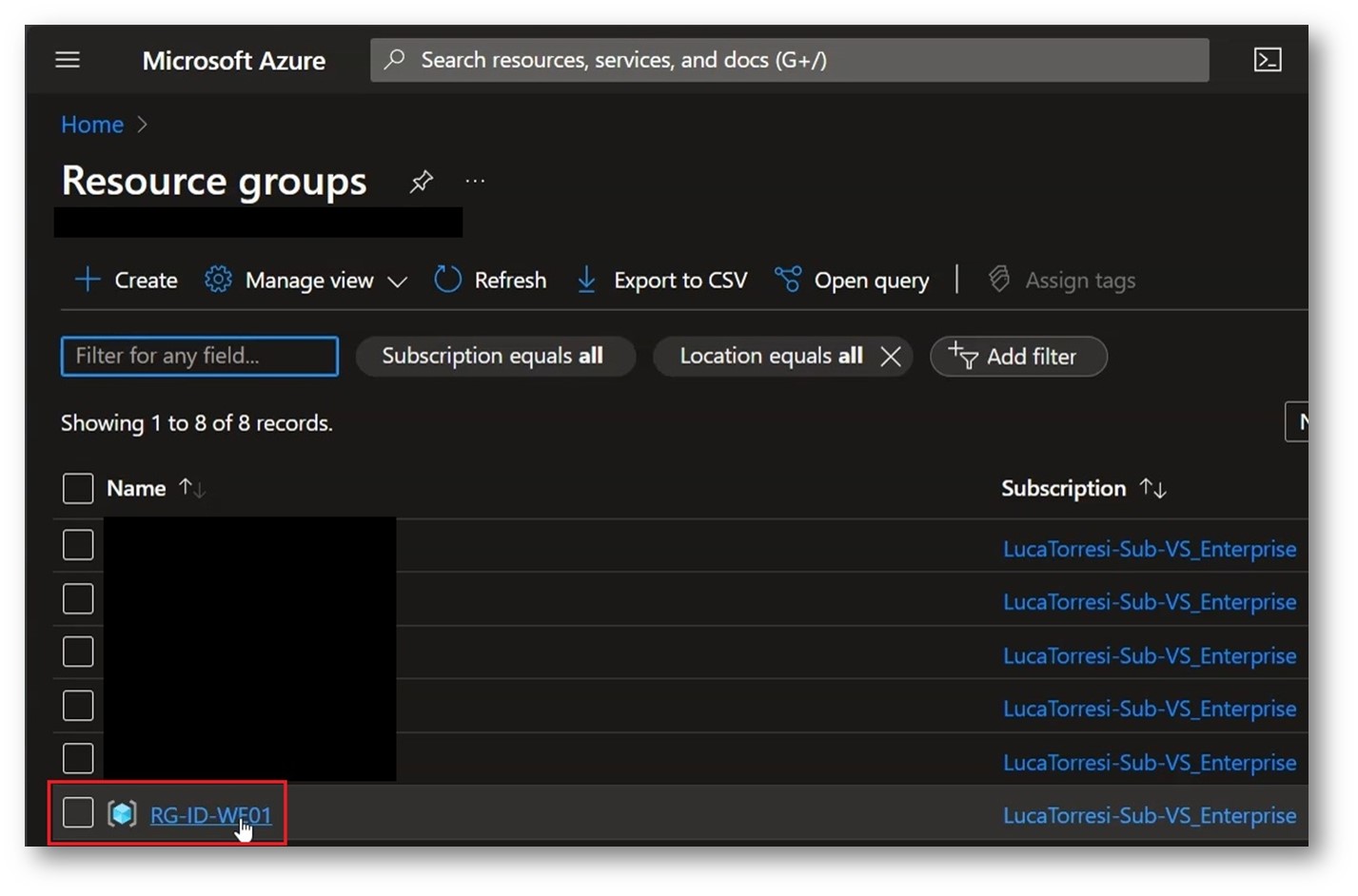

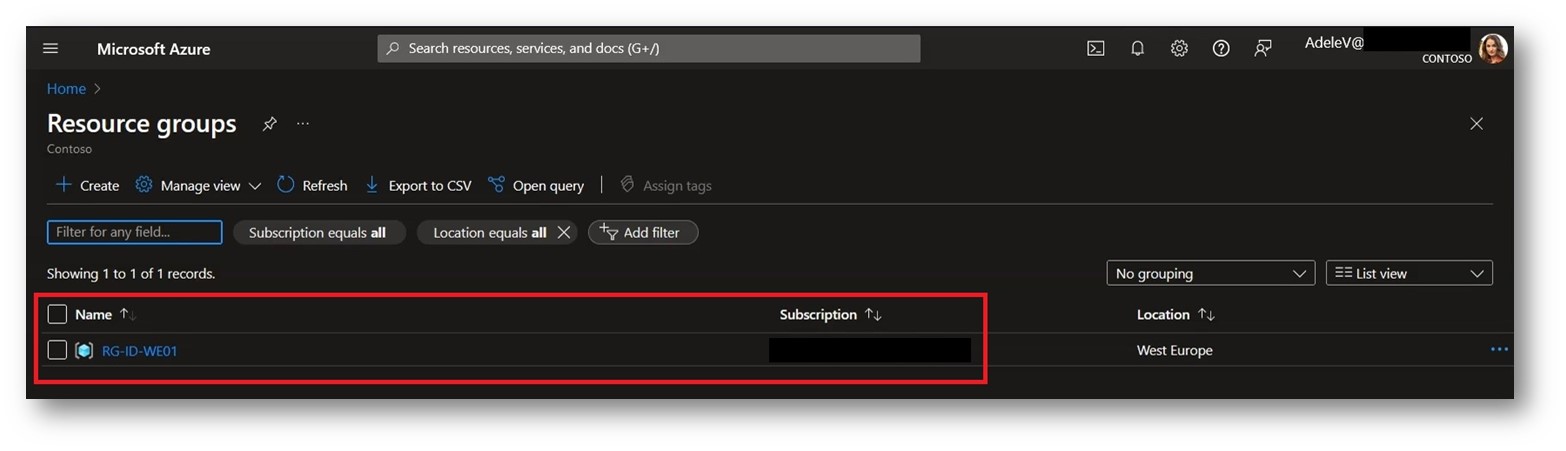

Selezionate il “Resource Group” al quale vogliamo assegnare il gruppo Entra ID “GRP-SEC-PIM-AZ-RG-ID-WE01-CONTRIBUTOR” creato in precedenza:

Figura 9: Selezione del “Resource Group” da gestire tramite PIM

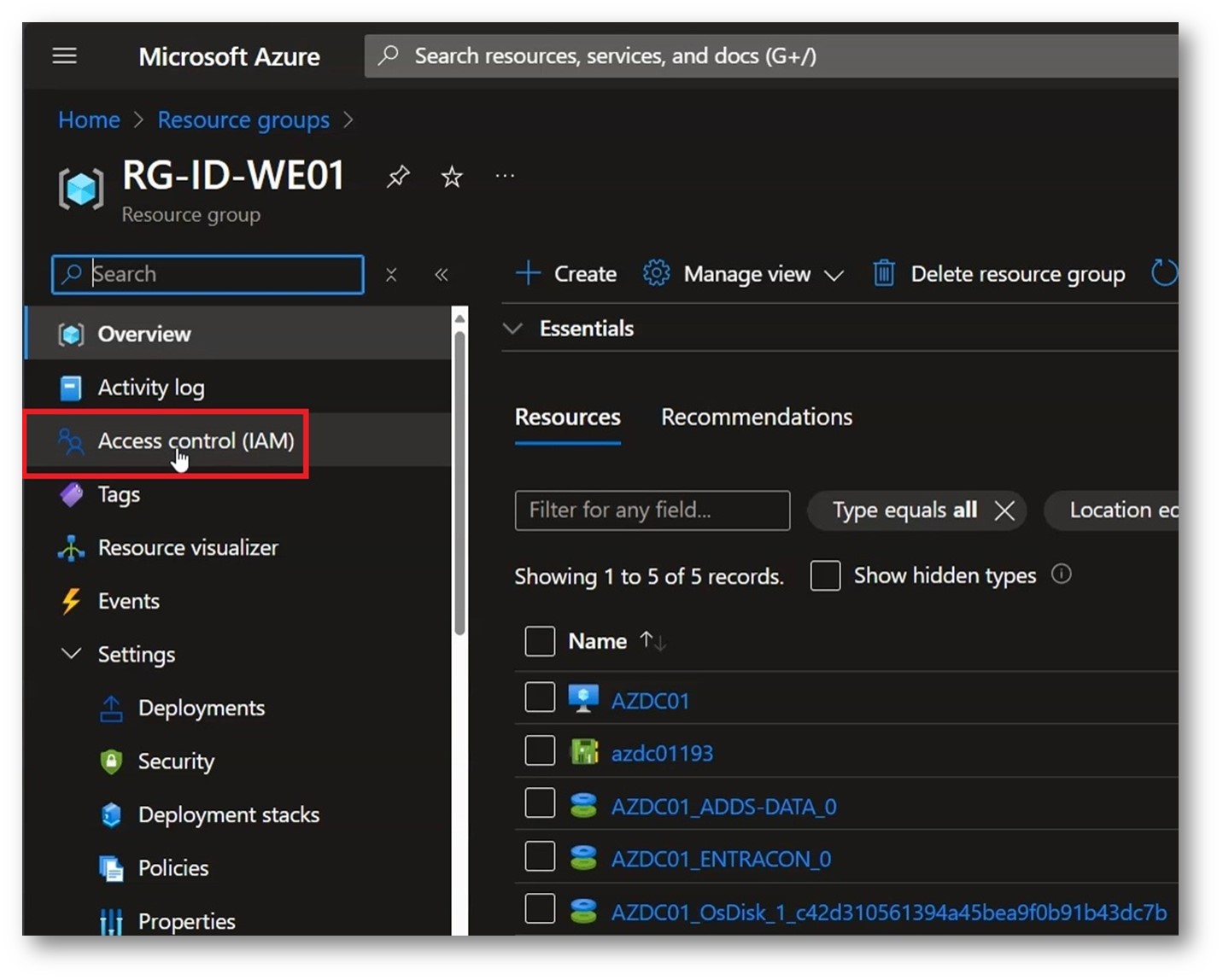

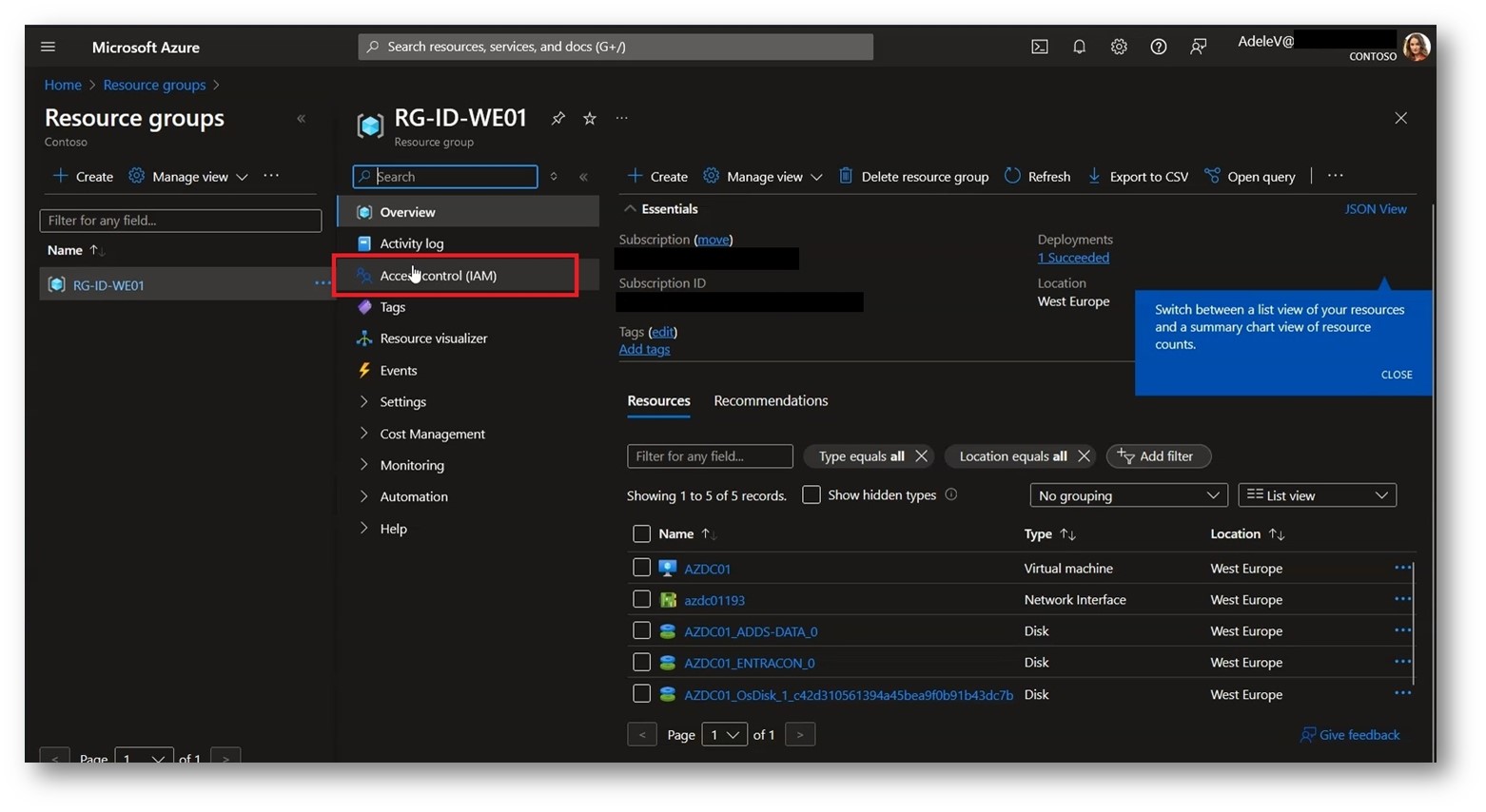

Entrati nel Resource Group, nella colonna di sinistra, selezionate il tab “Access control (IAM)“, dove sarà possibile assegnare i ruoli RBAC:

Figura 10: Selezione del tab “Access control (IAM)” per accedere alla sezione dedicata alla gestione dei ruoli

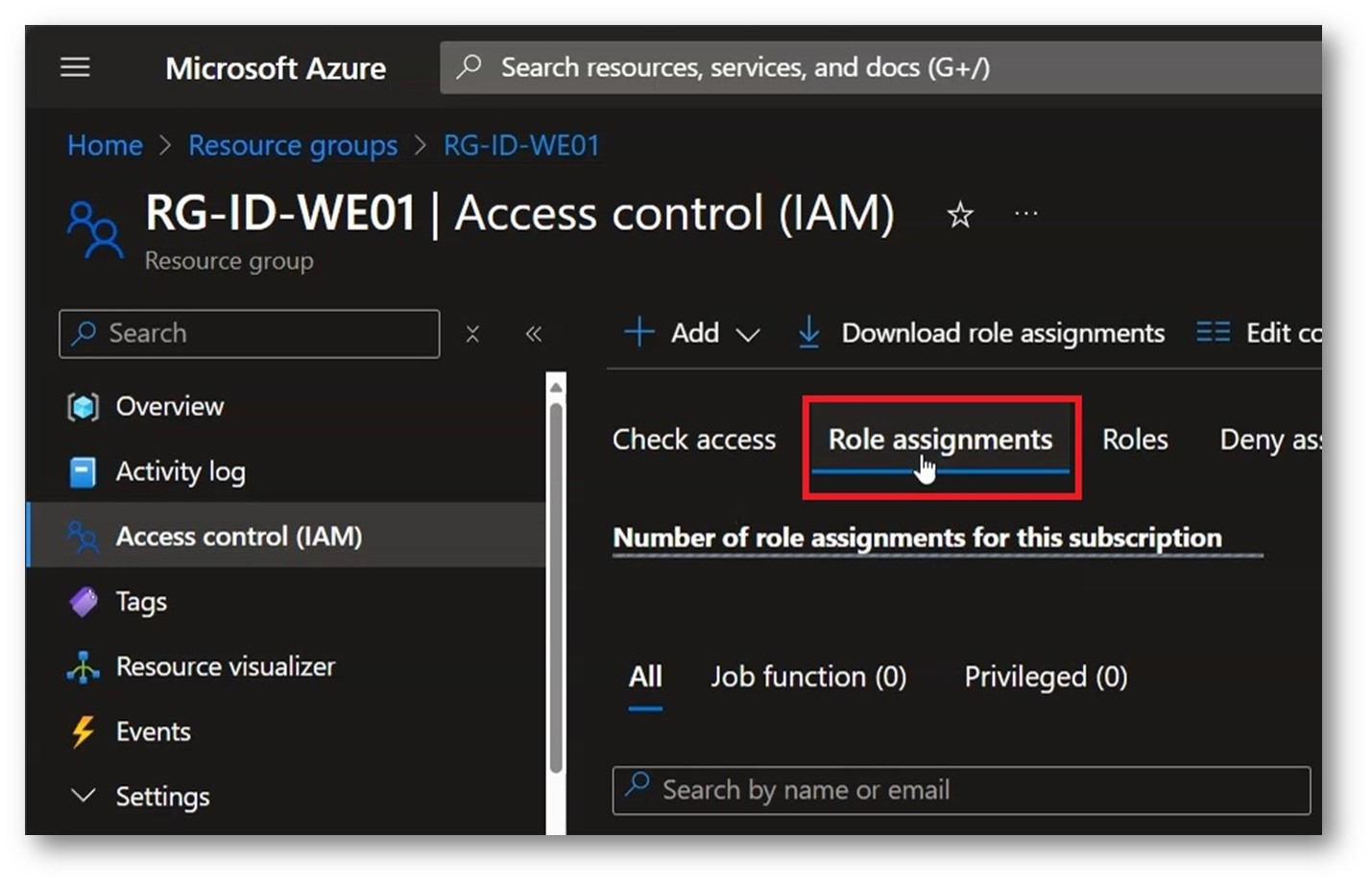

Nella zona centrale della pagina, fate click su “Role assignments” per accedere alla sezione dedicata all’asegnazione dei ruoli all’interno del Resource Group:

Figura 11: Entrare nella sezione “Role assignements” per assegnare i ruoli RBAC

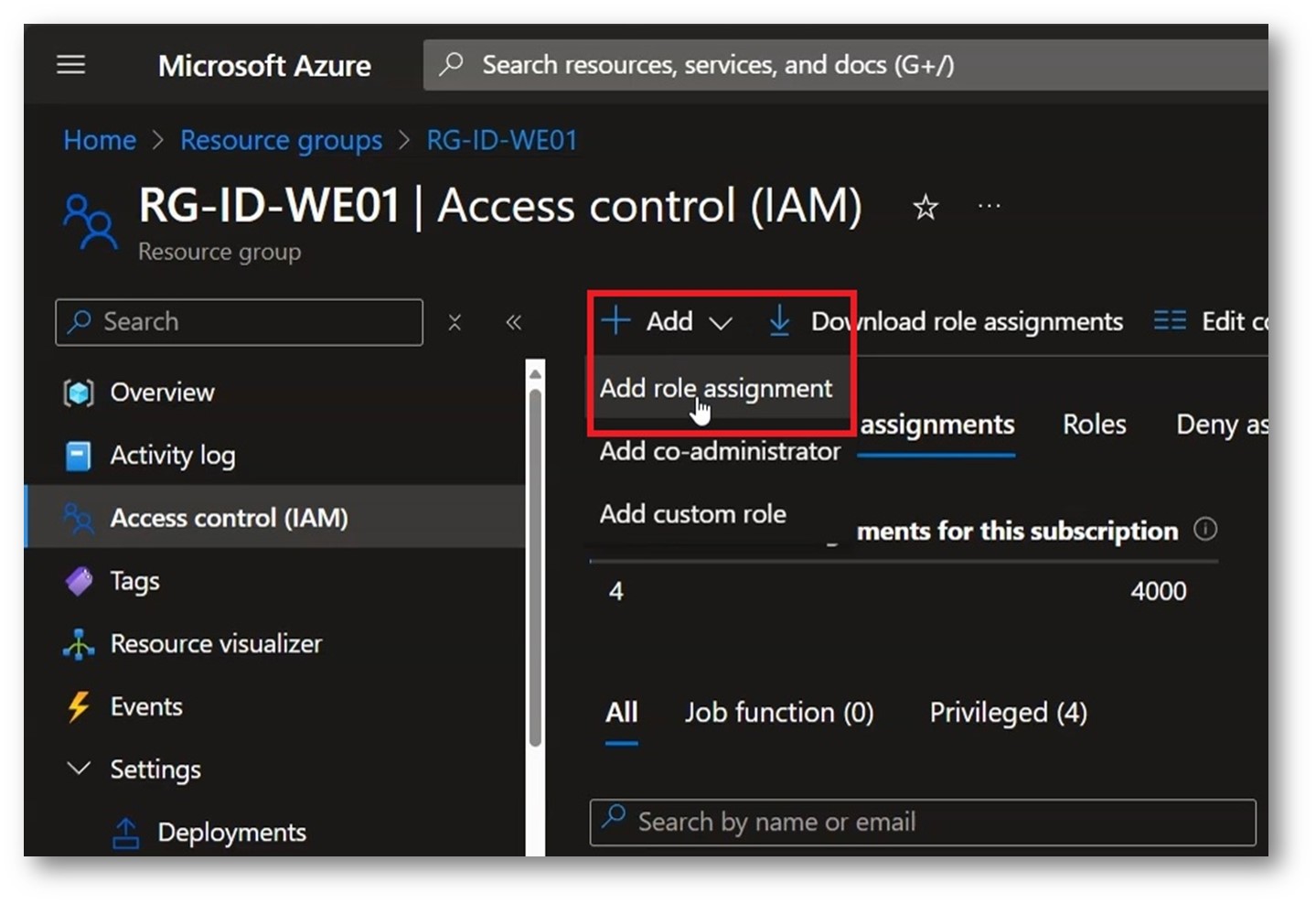

Fate “click” ora sul bottone “Add” e successivamente “Add role assignment“:

Figura 12: Fare “click”, quindi su “Add role assignment” per assegnare al gruppo i ruoli RBAC

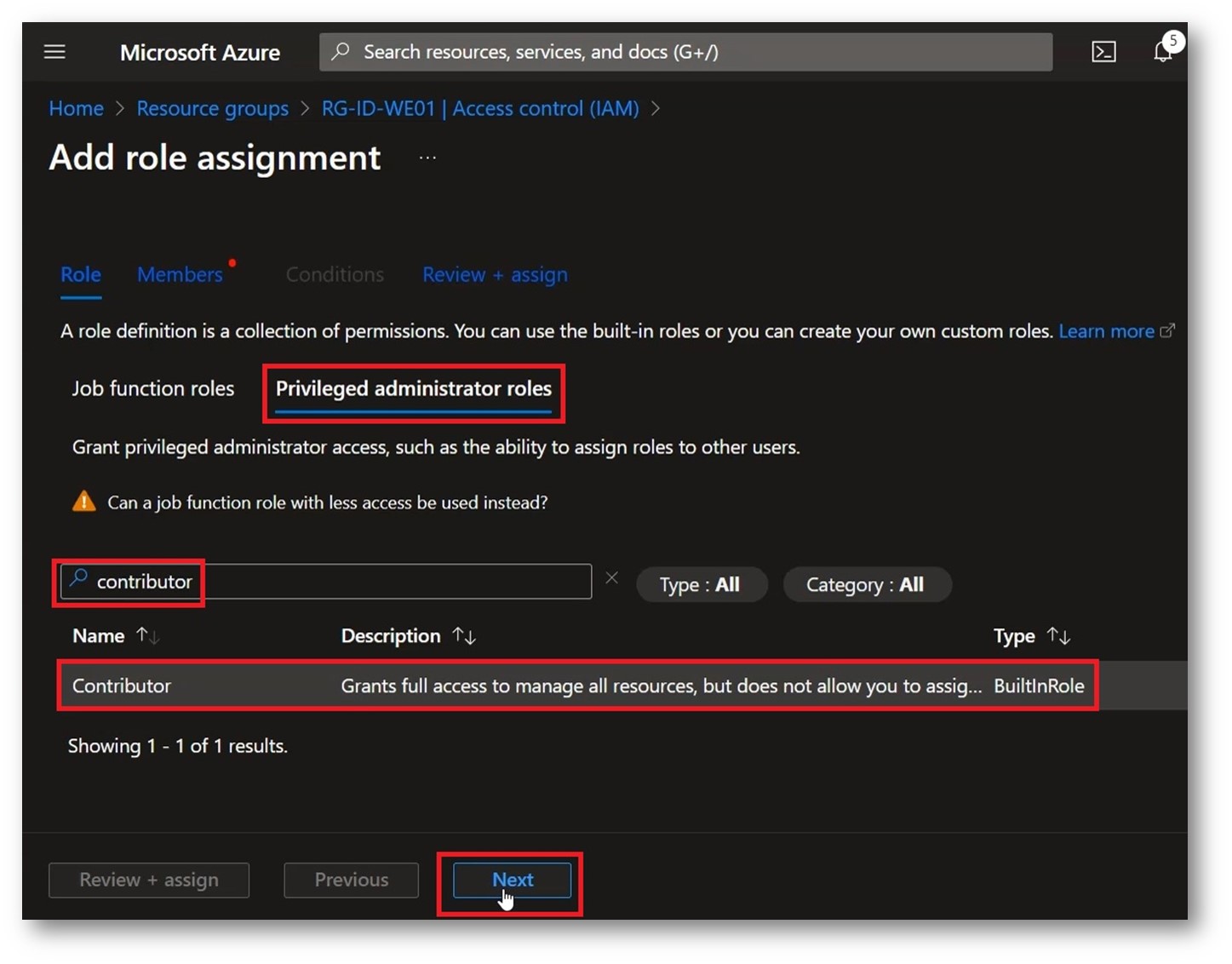

A questo punto fate “Click” su “Privileged administrator roles“, nel campo di ricerca e scrivete il ruolo che desiderate assegnare, in questo caso “Contributor“.

Selezionato il ruolo con un “Click” sinistro del mouse potete procedere facendo “Click” su “Next“:

Figura 13: Assegnazione del ruolo Contribuor come ruolo RBAC

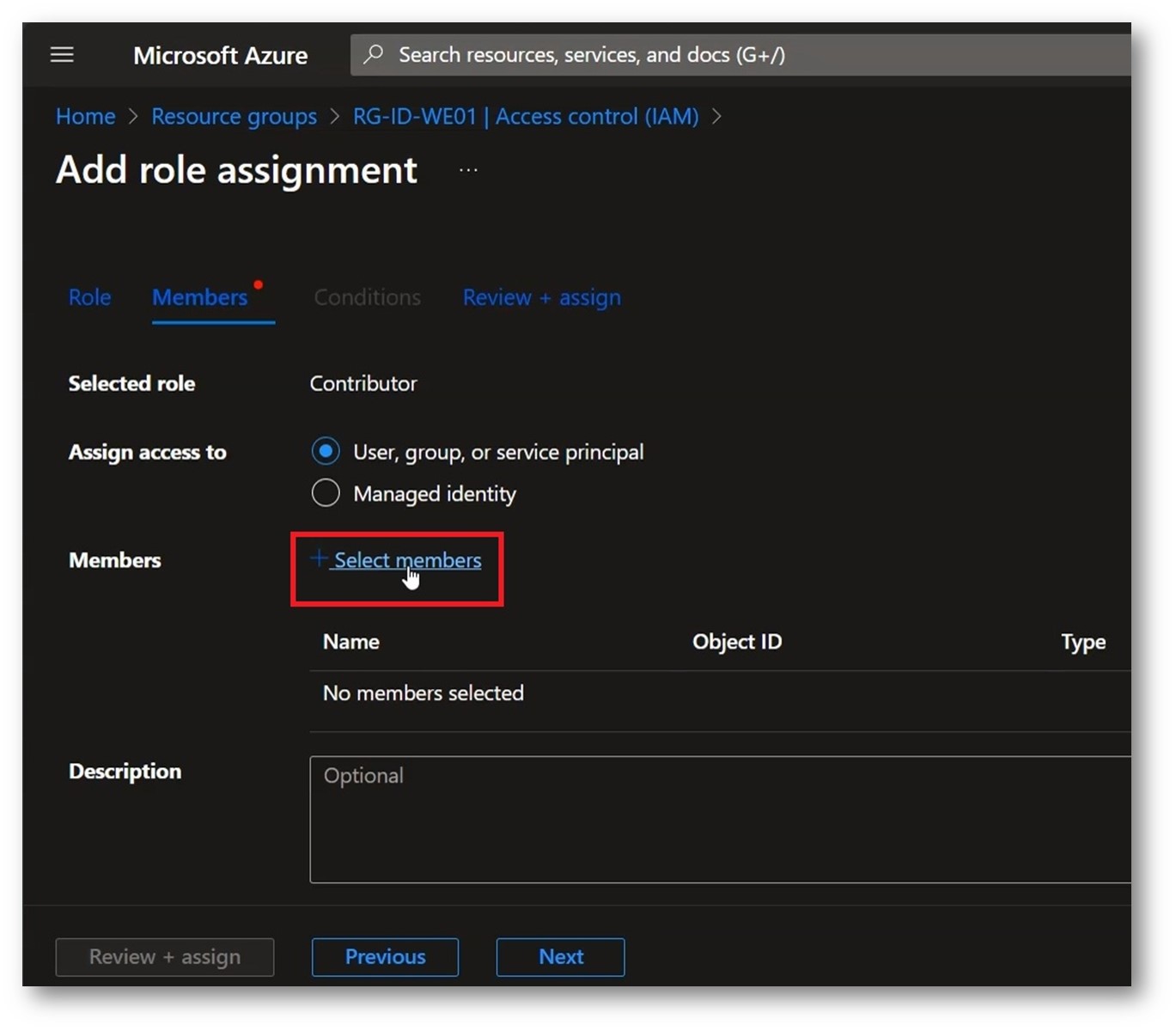

Nella sezione “Members” fate “Click” su “+ Select members” per aprire il Tab dedicato all’asegnazione dei gruppi/utenti:

Figura 14: Selezionare “+ Select members” per assegnare ad utenti o gruppi il ruolo di “Contributor”

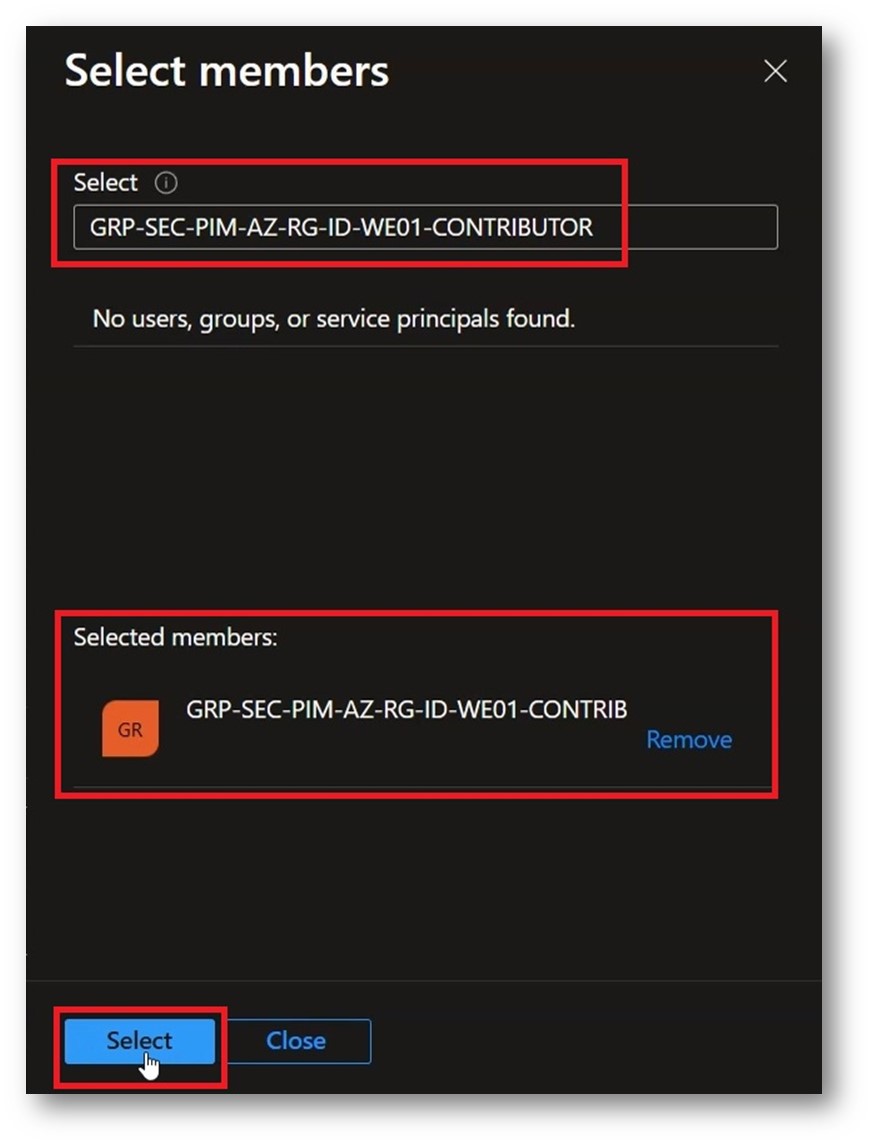

Nel tab che si aprirà sulla destra, sotto il campo di testo “Select“, scrivete il nome del gruppo Entra ID creato in precedenza, quindi fate “Click” sopra il nome del gruppo per aggiungerlo alla sezione “Selected Members“.

Al termine delle operazioni potete fare click sul bottone blu “Select” per confermare la vostra scelta:

Figura 15: Selezione del gruppo al quale verrà assegnato il ruolo di “Contributor”

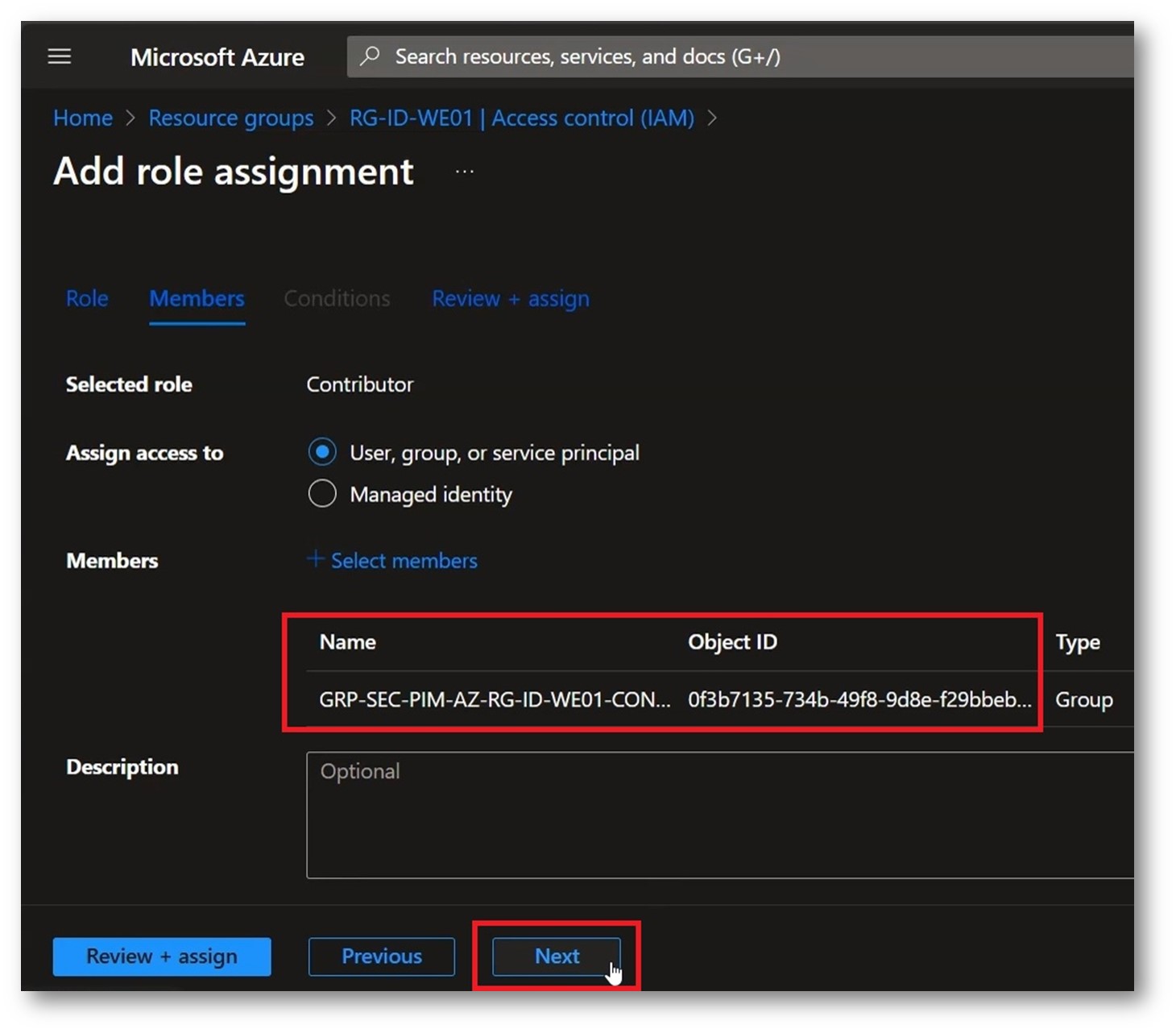

Verificata la correttezza di quanto svolto, potete fare “Click” su “Next” per proseguire con la sezione successiva.

Figura 16: Verifica del corretto inserimento dei parametri

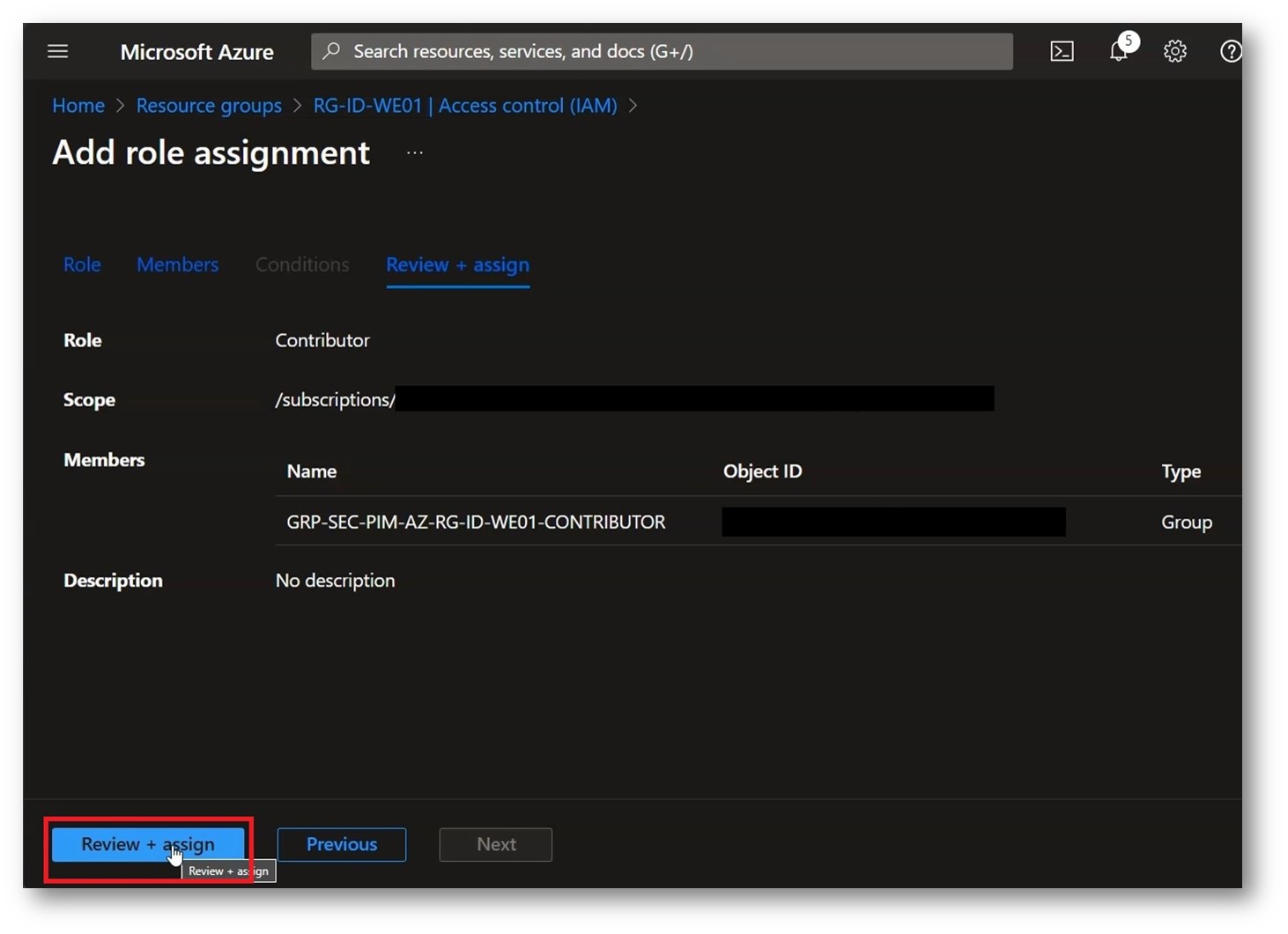

Fate “Click” su “Review + assign” per completare il processo di assegnazione del ruolo RBAC.

Figura 17: Completamento dell’assegnazione del ruolo RBAC al gruppo

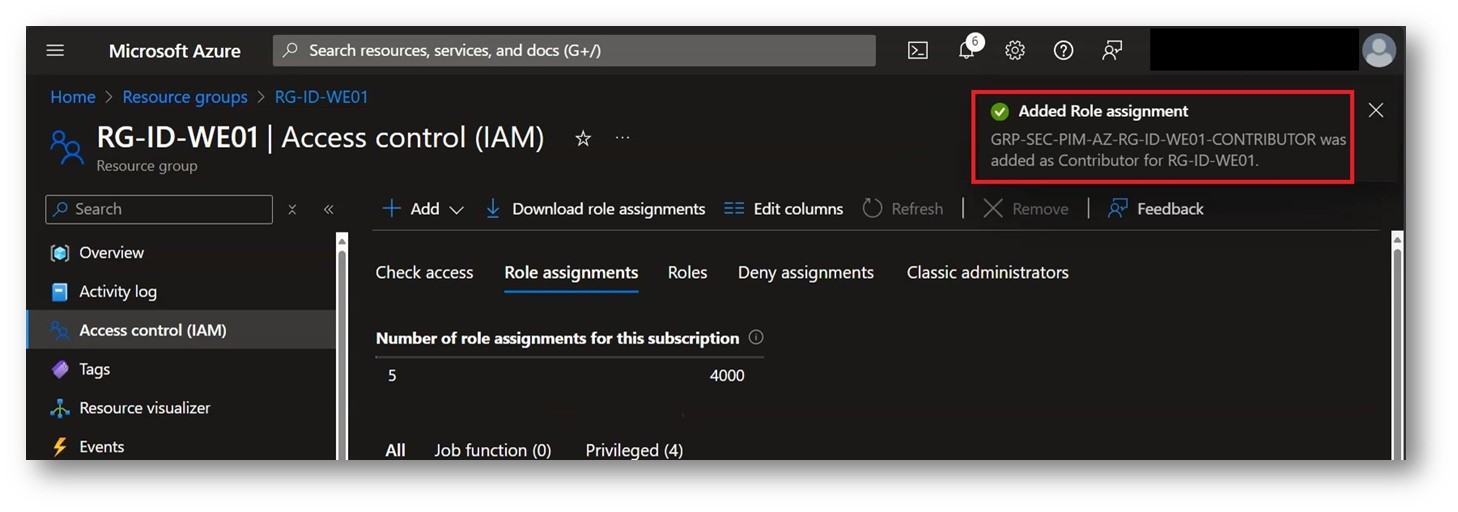

Al termine delle operazioni una notifica in alto a sinistra ci segnala la corretta assegnazione del ruolo:

Figura 18: Notifica di corretta assegnazione del ruolo RBAC

Onboarding del gruppo all’interno del PIM

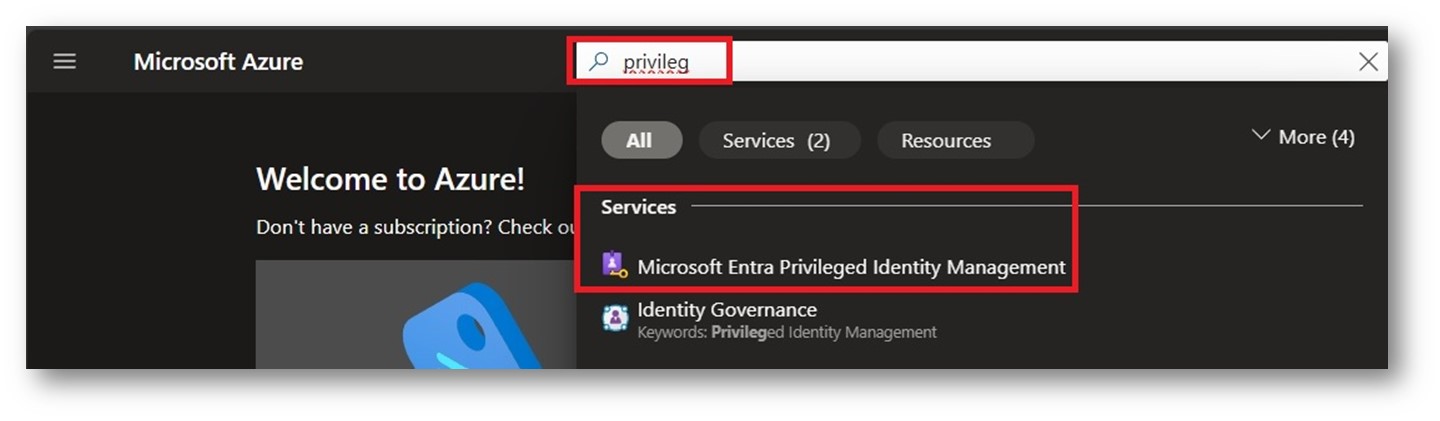

È possibile ora tornare alla pagina principale “portal.azure.com“, scrivendo nel campo ricerca “Microsoft Entra Privileged Identity Management“, quindi selezionate la voce “Microsoft Entra Privileged Identity Management“:

Figura 19: Selezionare la voce “Microsoft Entra Privileged Identity Management”

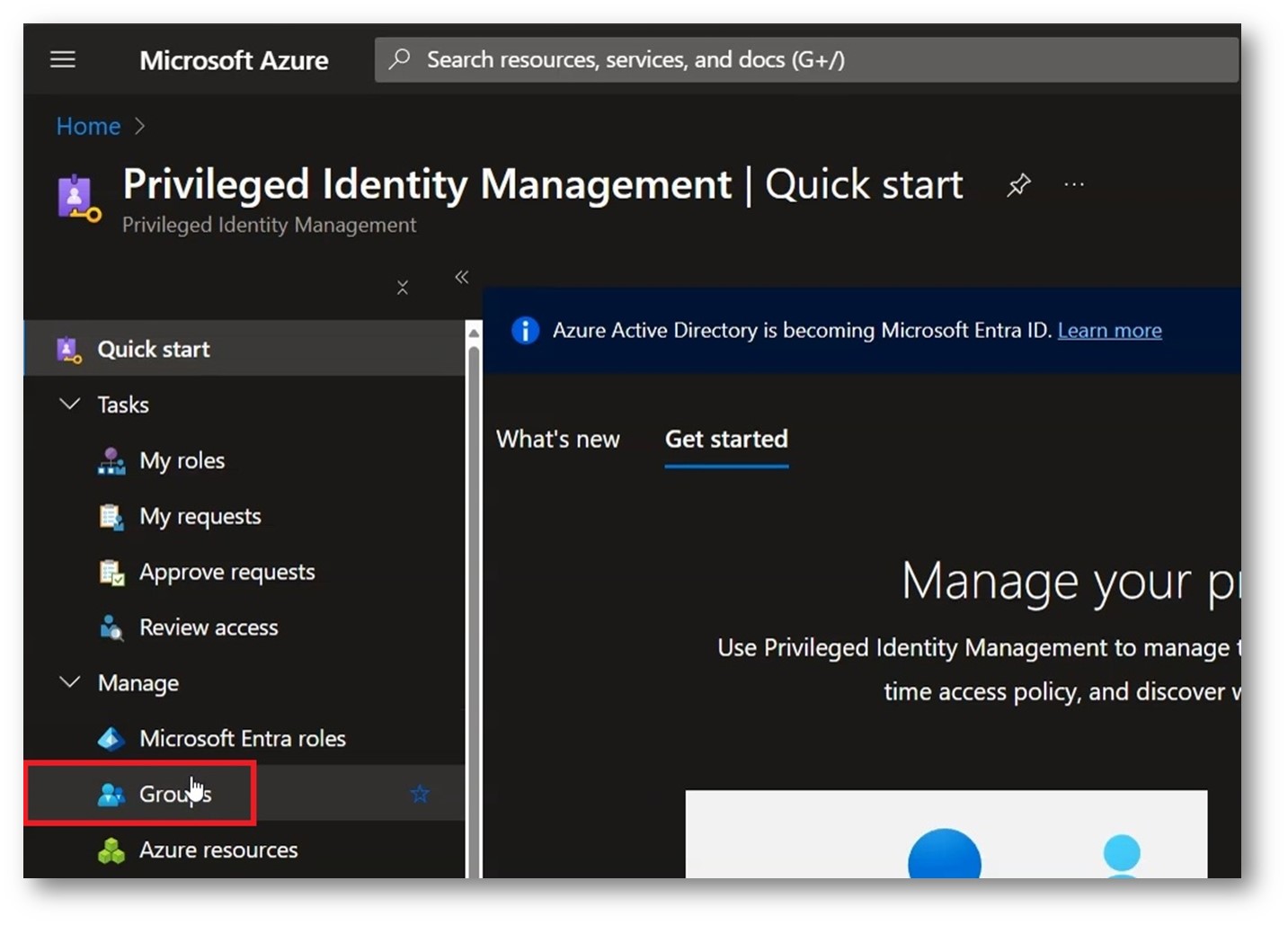

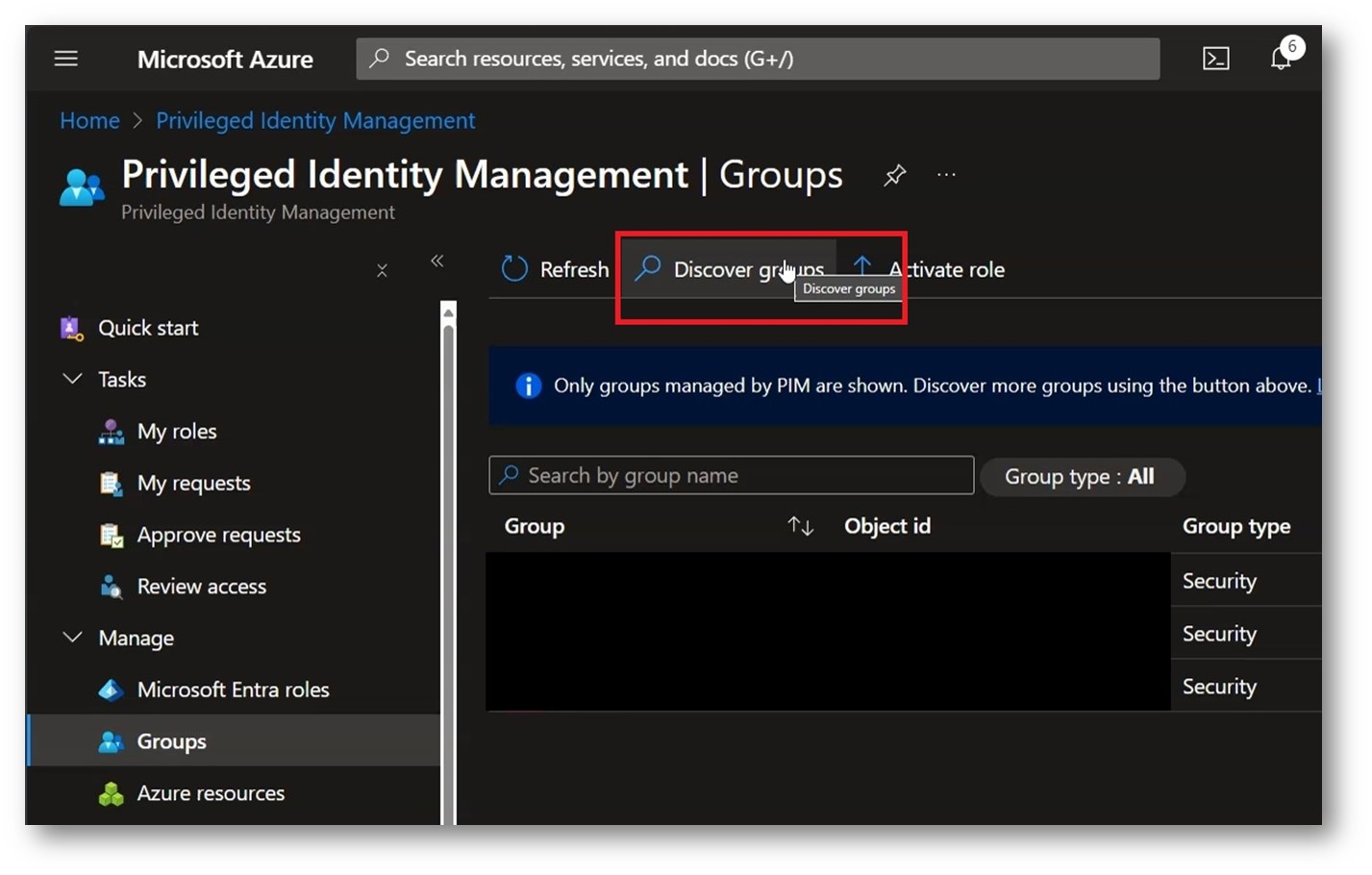

Nella Colonna di sinistra selezionate “Groups” per accedere alla sezione dedicata alla gestione dei gruppi tramite PIM:

Figura 20: Selezionare “Groups” per gestire i gruppi PIM

Nella sezione centrale della pagina, selezionare “Discover groups” per ricercare il gruppo Entra ID creato nei punti precedenti:

Figura 21: Selezionare “Discover Groups” per scegliere il gruppo Entra ID da gestire tramite PIM

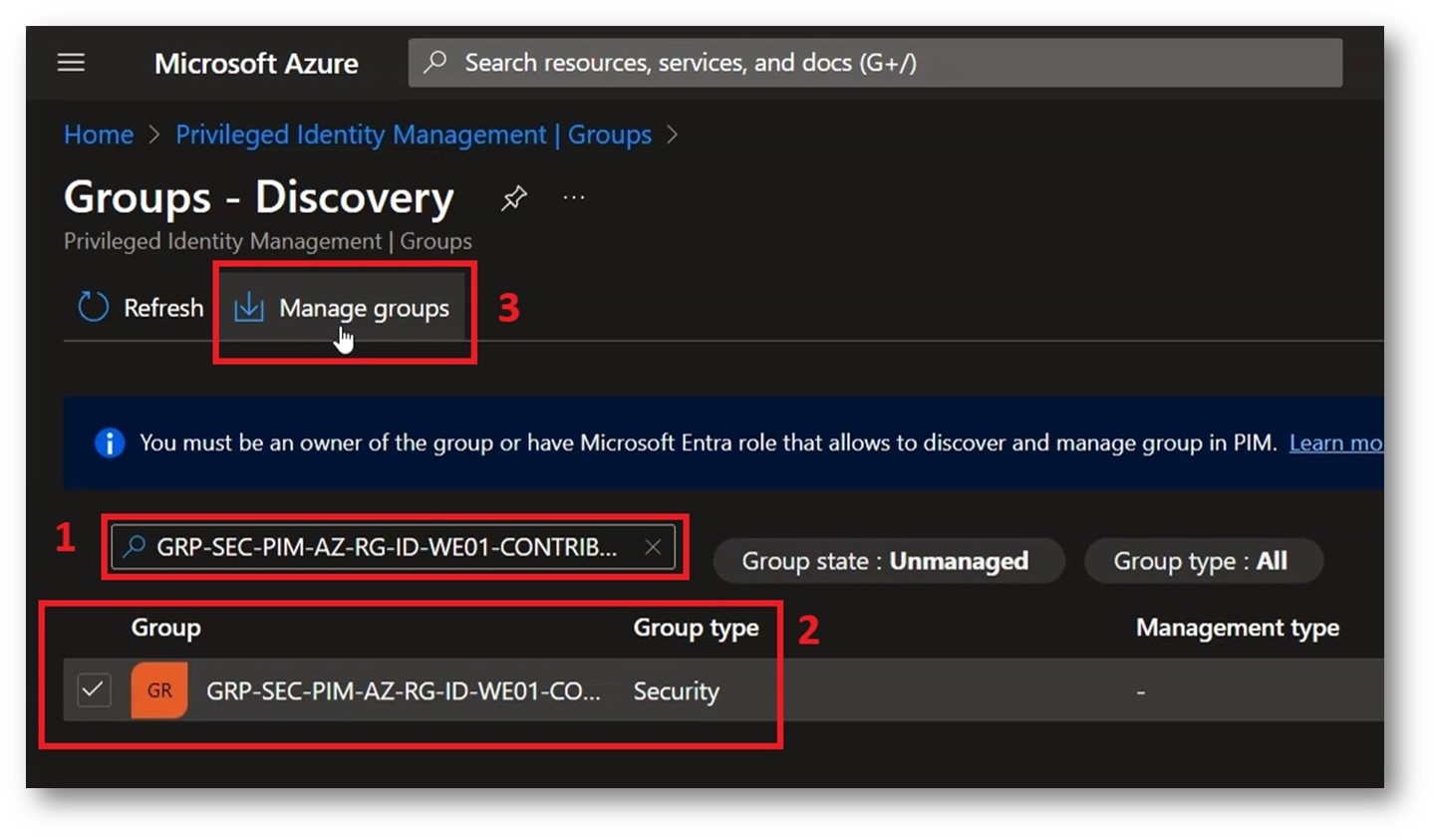

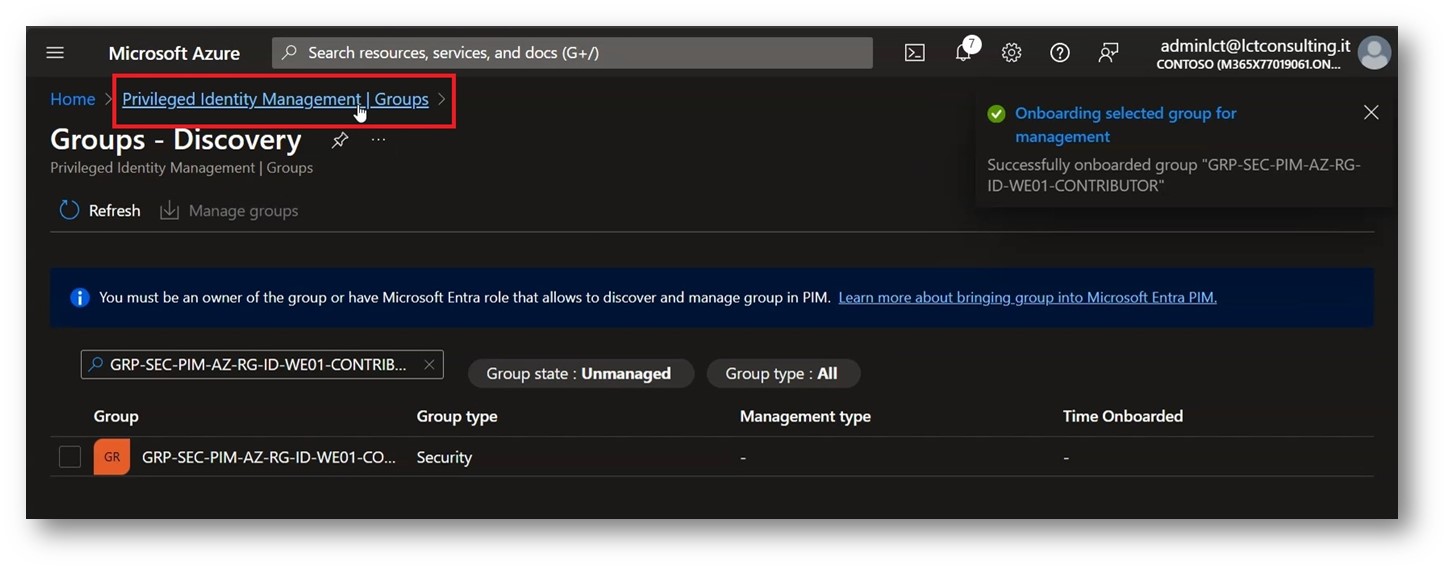

Una volta atterrati nella sezione “Groups – Discovery” eseguite una ricerca per nome del gruppo che volete gestire tramite PIM, selezionate il gruppo target ed infine fate “click” su “Manage groups“:

Figura 22: Enroll del gruppo Entra ID all’interno del PIM

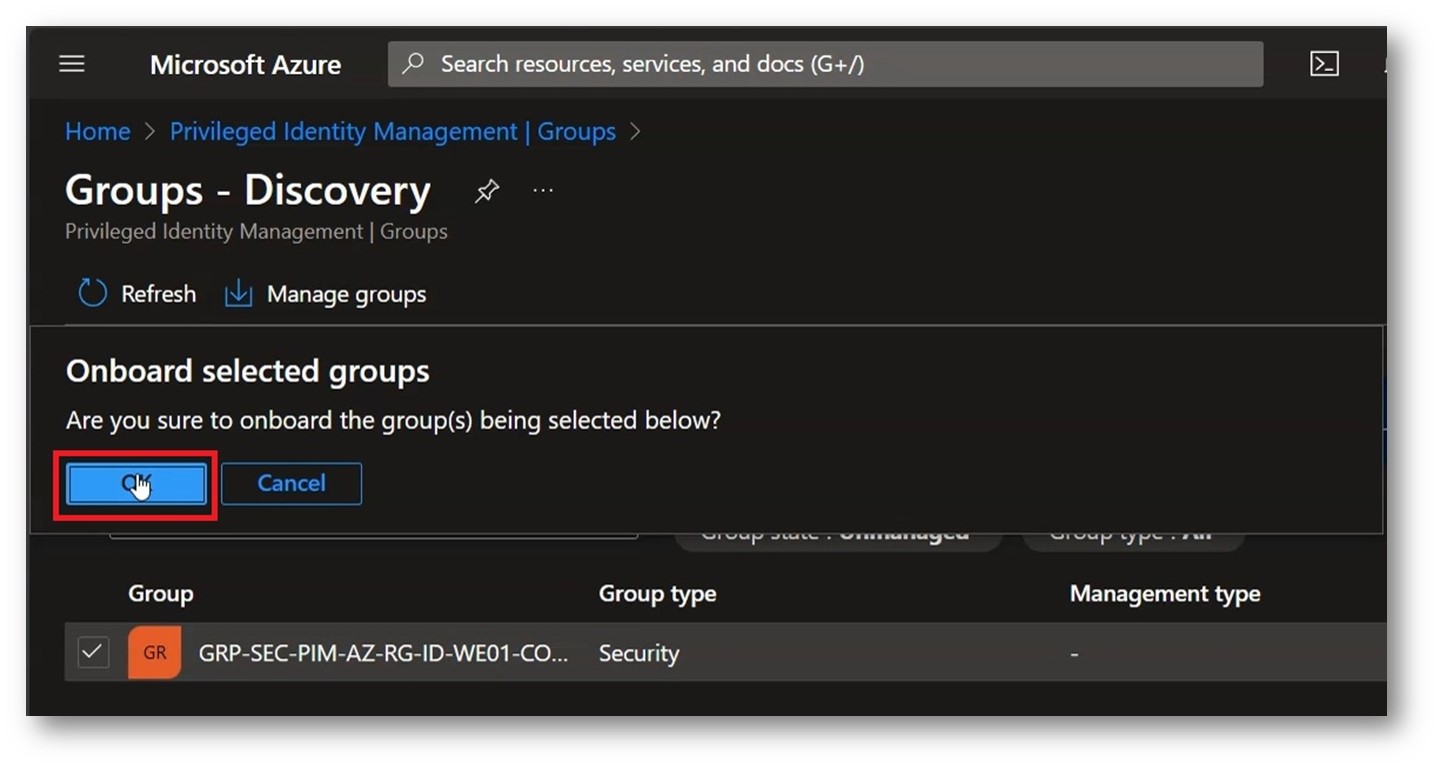

Nella finestra che apparirà con il titolo “Onboard selected groups” fate “click” su “ok” per confermare l’enrollment del gruppo all’interno del PIM:

Figura 23: Conferma dell’enrollment del gruppo all’interno del PIM

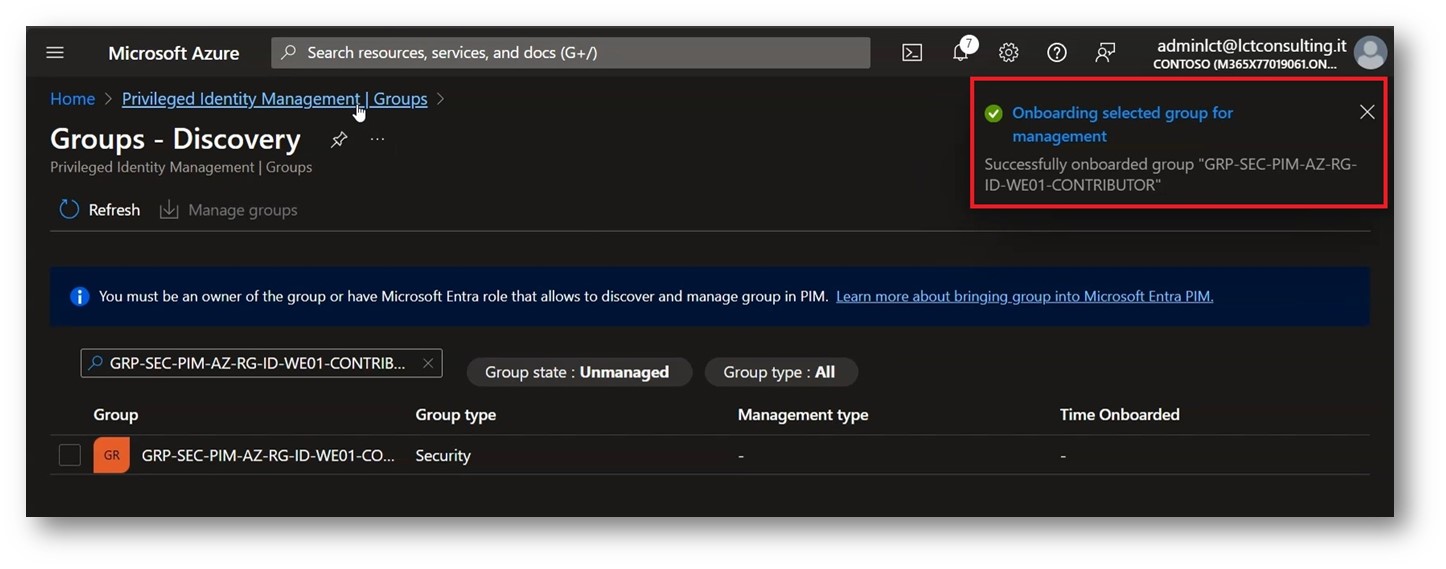

Al termine dell’operazione verrà visualizzato un messaggio in alto a sinistra sul portale Azure che ci notificherà la corretta esecuzione dell’operazione:

Figura 24: Messaggio di conferma dell’avvenuto Onboarding del gruppo PIM selezionato

Andate ora un livello indietro selezionando “Priviliged Identity Management | Groups” nella sezione alta del portale:

Figura 25: Tornare indietro di un livello per verificare l’avvenuta assegnazione del gruppo al PIM

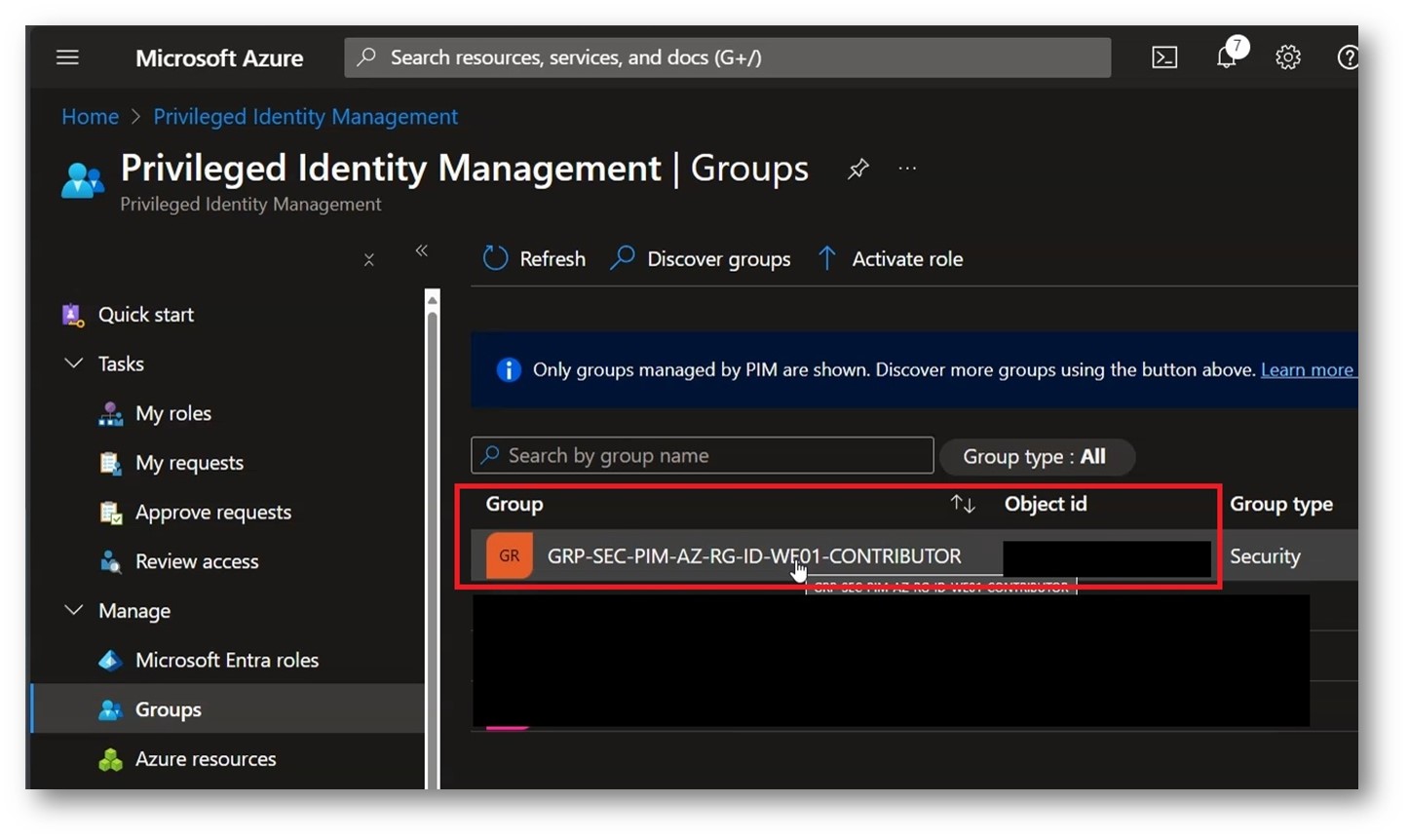

Verificate che il nome del gruppo appaia tra quelli gestiti da Microsoft Entra ID Privileged Identity Management, quindi fate “click” con il tasto sinistro del mouse per accedere alla configurazione PIM del gruppo:

Figura 26: Fare click con il sinistro sul nome del gruppo gestito dal PIM per accedere alla configurazione dello stesso

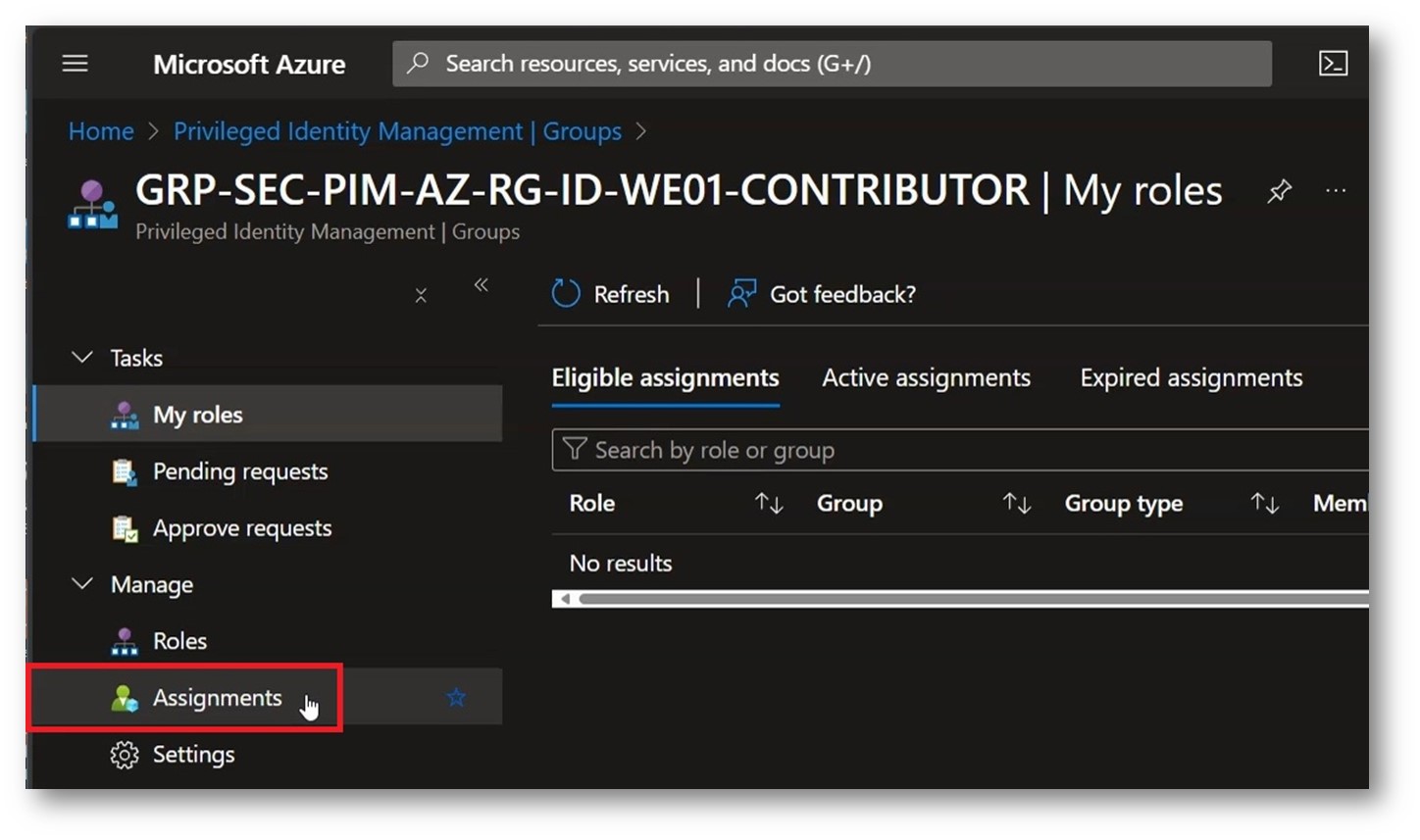

Fate “Click” su “Assignments” nella colonna di sinistra per iniziare la procedura di assegnazione degli utenti al gruppo PIM:

Figura 27: Fare click su “Assignments” per iniziare la procedura di assegnazione degli utenti al gruppo PIM

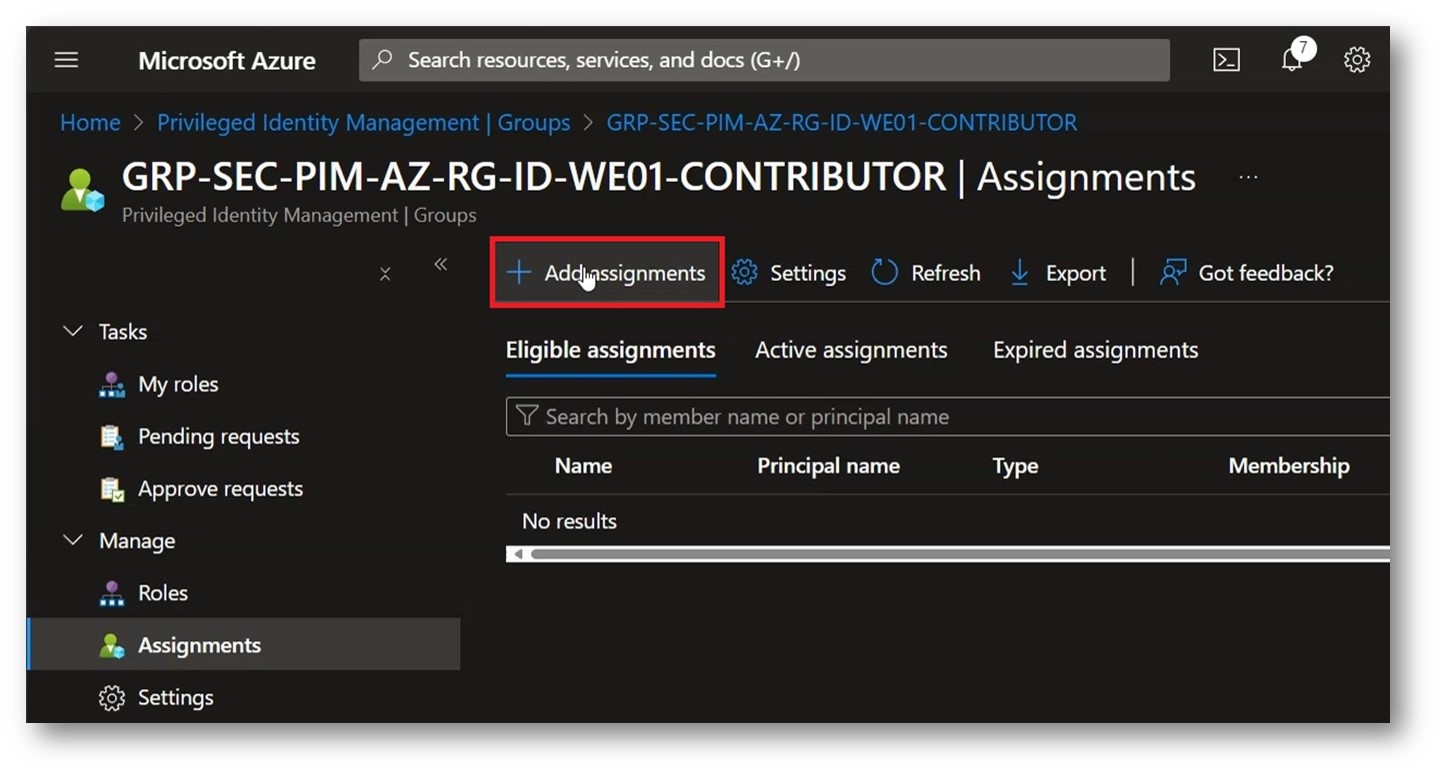

A questo punto, visto che al fine di questa guida vogliamo rendere l’utente “Eligible”, fate “click” su “Add assignments“:

Figura 28: Fare click su “Add assignments”

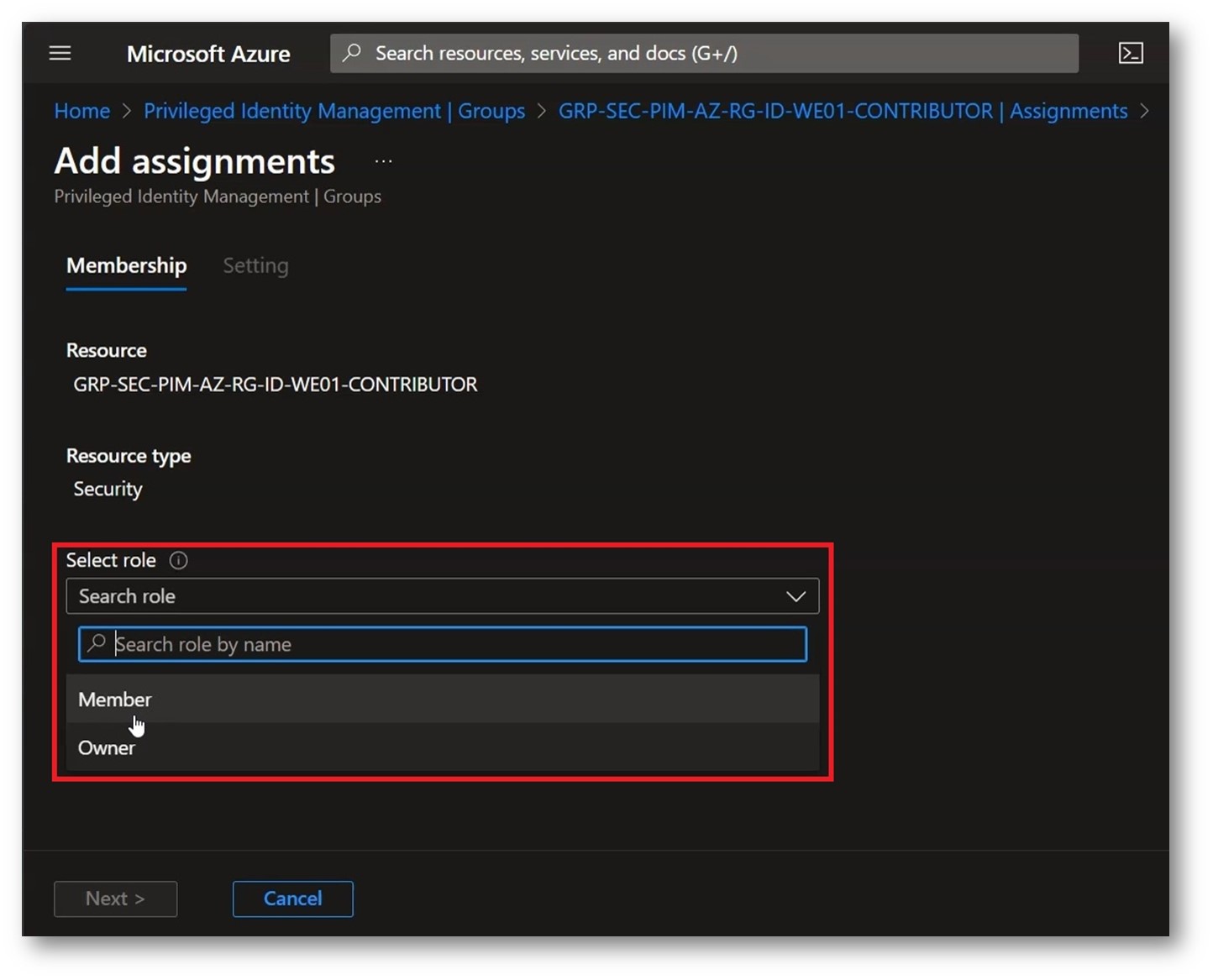

Nel wizard che si aprirà, nella sezione “Membership” fate “click” su “Search role” e selezionate “Member“:

Figura 29: Selezionare “Member” nel tab “Search role”

Vi ricordo che è possibile avere impostazioni PIM differenti per utenti di tipo “Member” e “Owner”, così da avere, ad esempio, una tipologia di accesso alla stessa risorsa dedicata al team IT interno ed una per i consulenti esterni che magari richiedono delle impostazioni differenti.

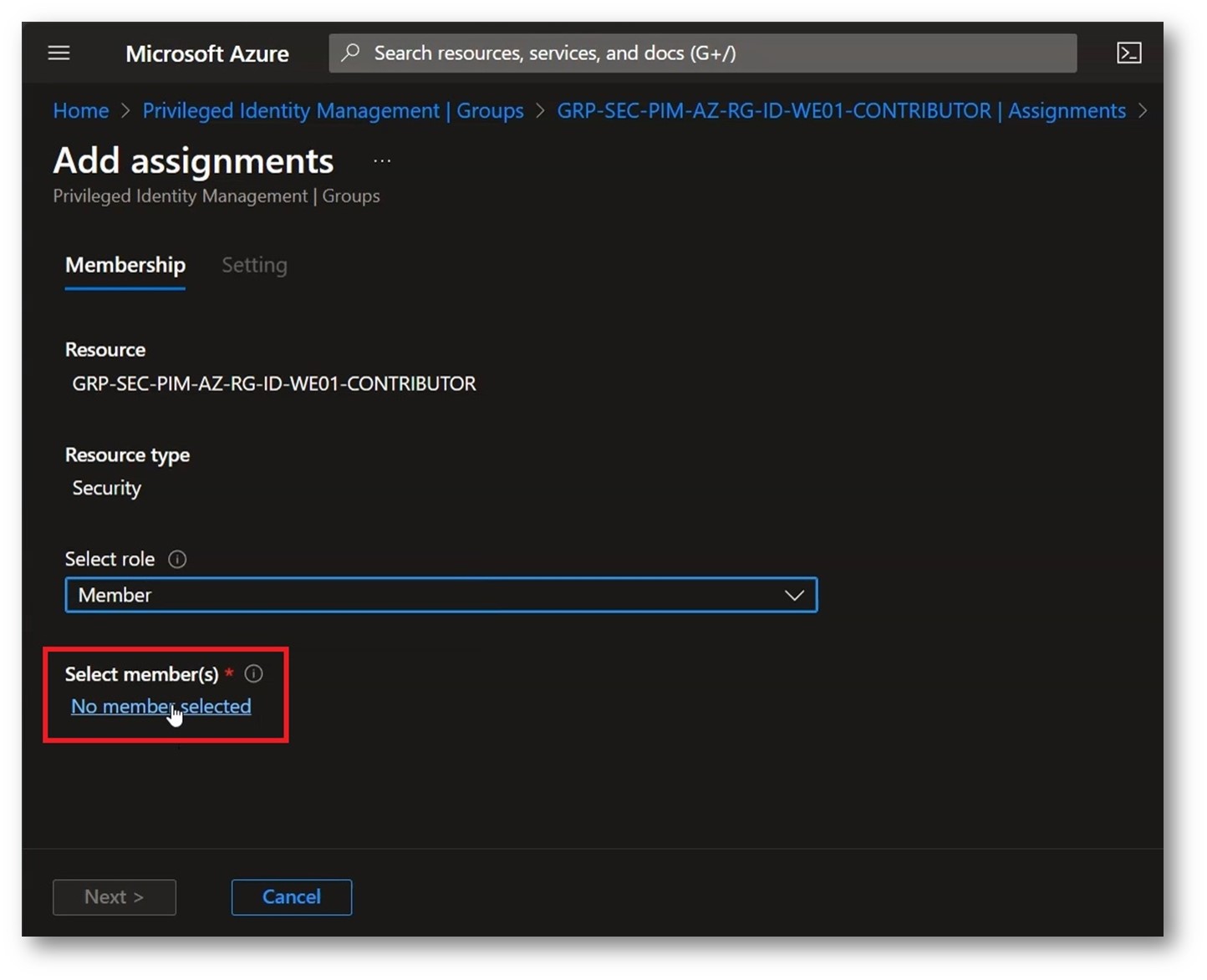

Ora fate “click” su “No member Selected” sotto la scritta “Select member(s)” per aggiungere gli utenti target della vostra distribuzione PIM:

Figura 30: Aggiunta degli utenti PIM al gruppo

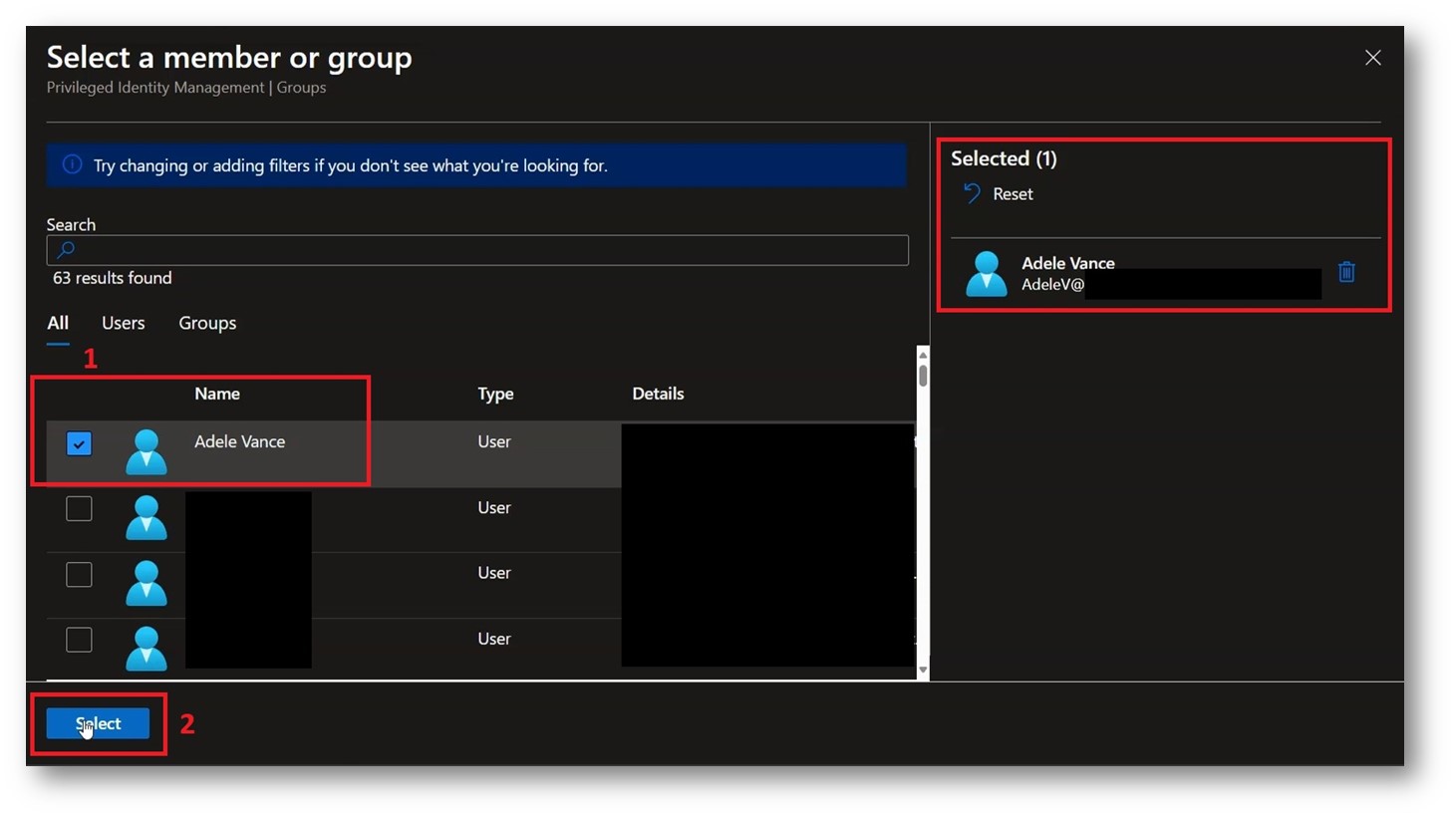

Selezionate ora l’utente per il quale volete gestire l’assegnazione al gruppo tramite PIM, verificate che l’utente appaia nella colonna di destra sotto “Selected“, quindi fate “click” su “Select” per confermare la vostra scelta:

Figura 31: Selezionare l’utente target quindi fare click su Select per aggiungerlo al gruppo PIM

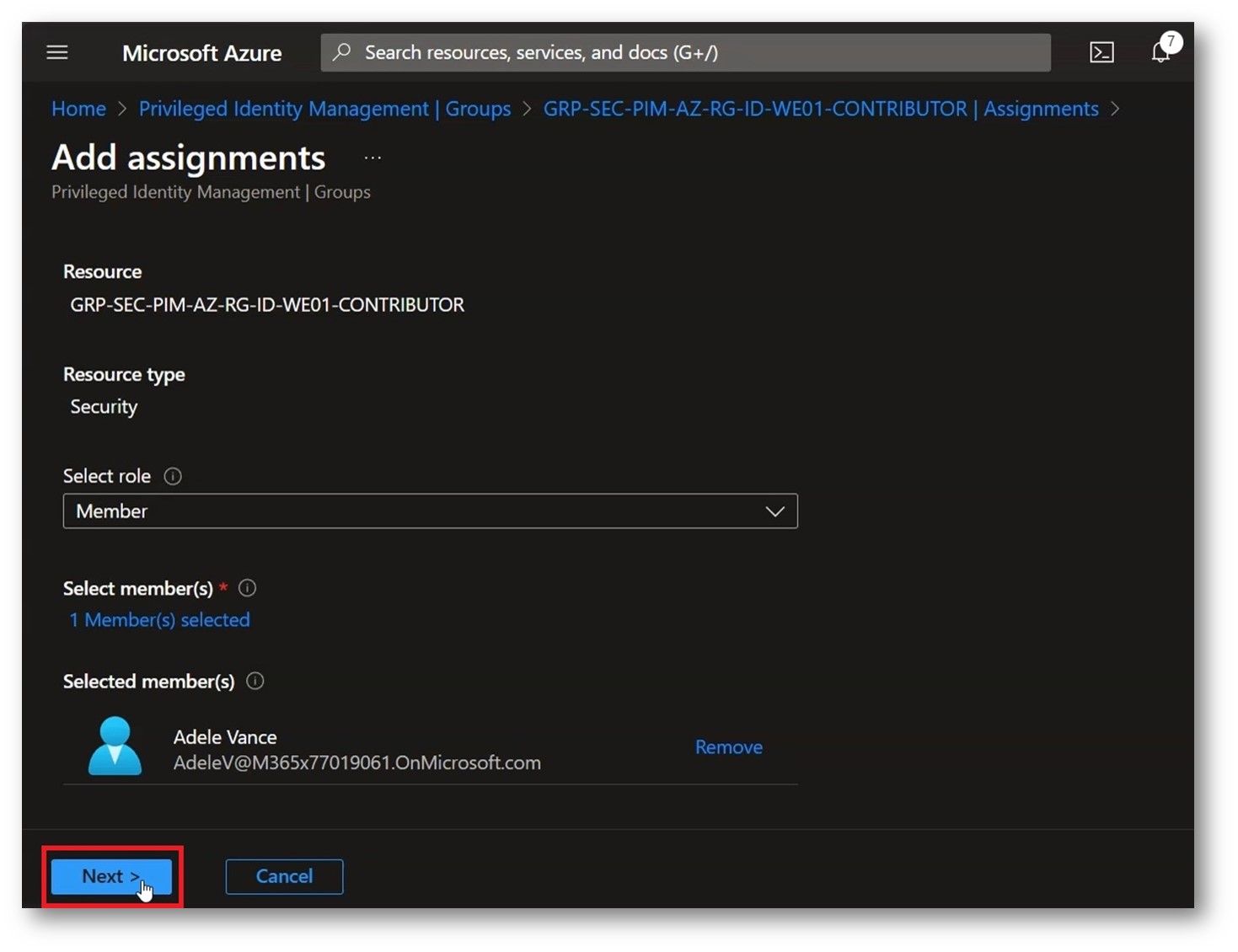

Verificate che le impostazioni siano corrette e fate “click” su “Next” per confermare:

Figura 32: Fare click su “Next per confermare”

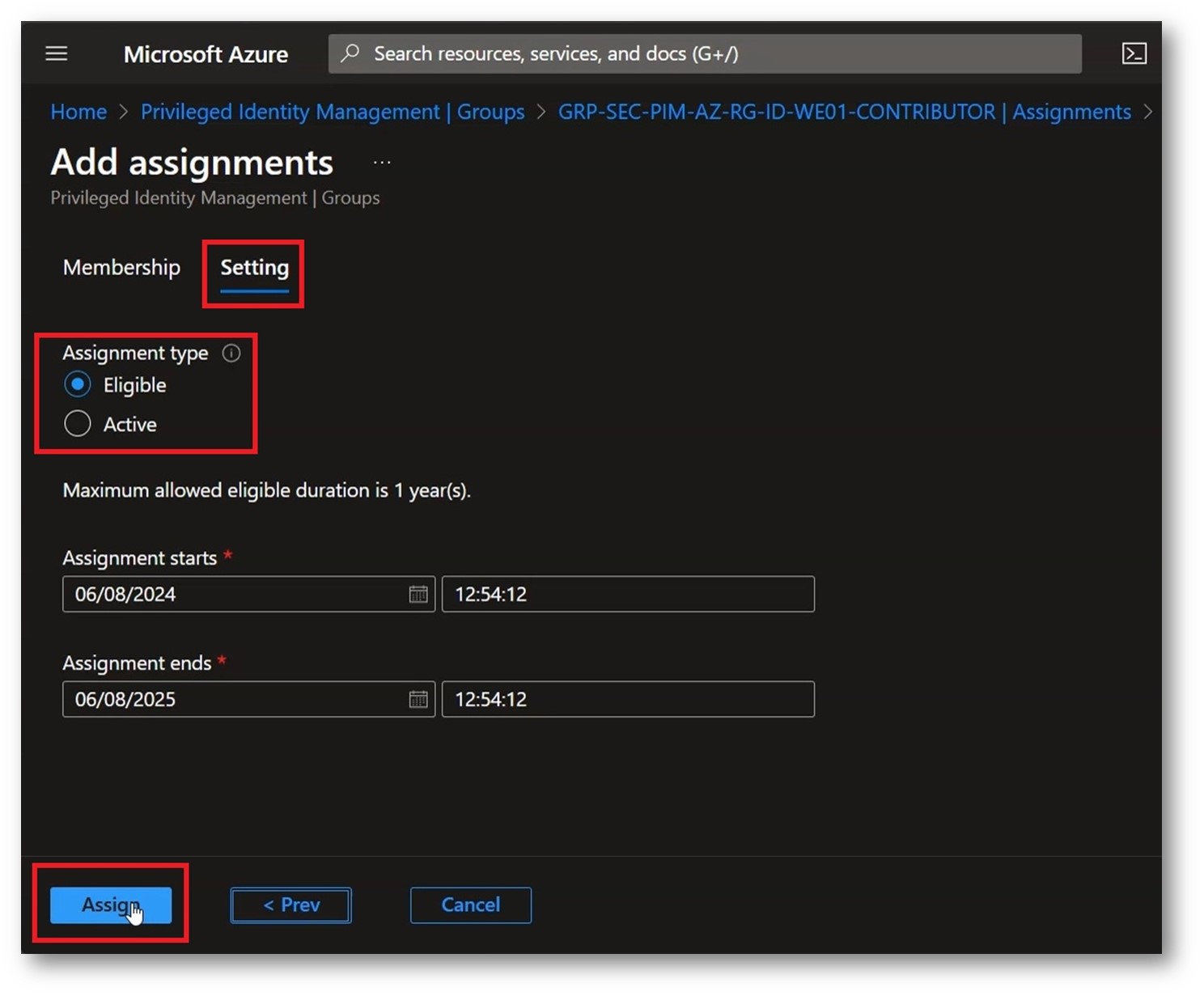

Arrivati alla sezione successiva ci verrà richiesto di configurare, sotto “Assignment Type“, come vogliamo gestire l’accesso al PIM, se in modalità “Eligible” o “Active“:

- Eligible: L’utente non avrà il ruolo assegnato di default, pertanto eseguendo l’accesso al portale Azure non vedrà alcuna risorsa.

Per poter accedere dovrà sempre richiedere l’elevazione del privilegio, in questo caso, l’accesso al gruppo PIM, la quale può essere, se lo si desidera, soggetta a revisione da parte di un gruppo di “Approvers“, che per ragioni di brevità non sono stati inseriti in questa guida. - Active: L’utente avrà un ruolo assegnato in modo statico, tuttavia sarà possibile definire una data di scadenza entro la quale l’utente non avrà più il privilegio specificato e gestito dal PIM, in questo caso, come sopra, l’assegnazione ad un gruppo con ruoli RBAC.

Trovate maggiori dettagli nella documentazione ufficiale Microsoft Privileged Identity Management (PIM) for Groups – Microsoft Entra ID Governance | Microsoft Learn.

Nella sezione “Setting” verificate che il tipo di assegnazione sia “Eligible“, quindi fate click su “Assign” per confermare:

Figura 33: Fare click su “Assign” per confermare le configurazioni

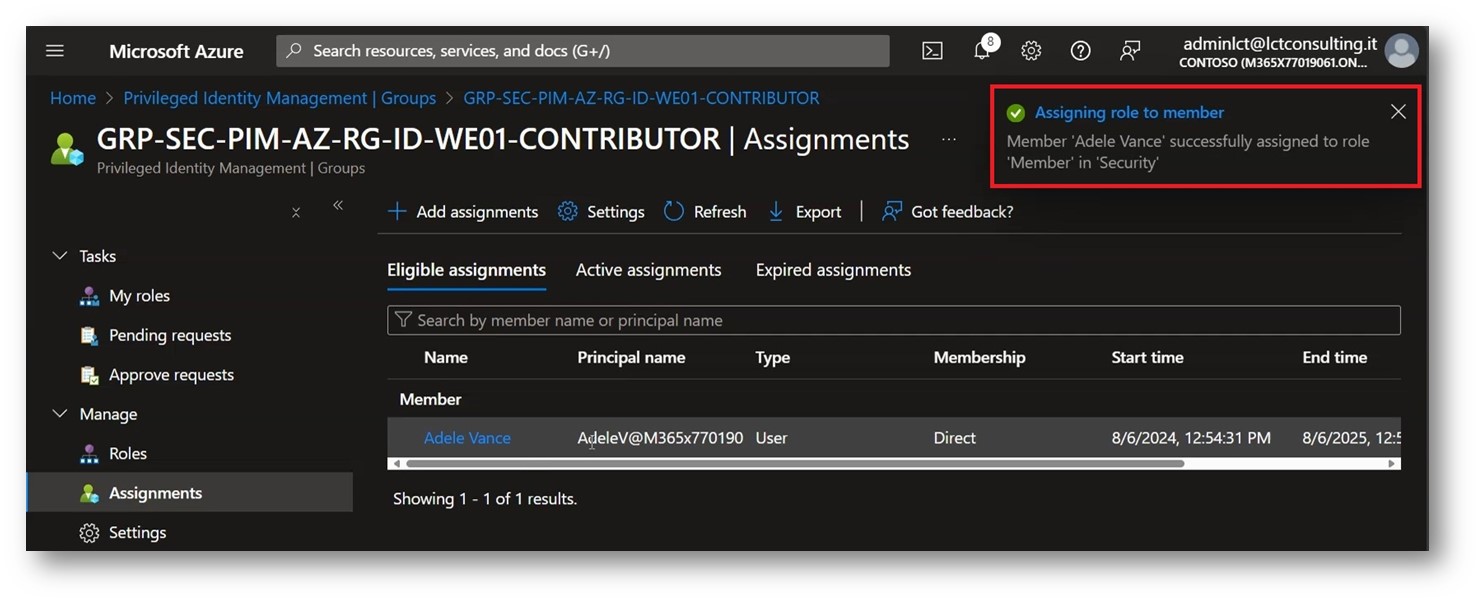

Un pop-up in alto a destra nel portale Azure ci indicherà che le operazioni hanno avuto successo:

Figura 34: Notifica di avvenuta assegnazione del privilegio per l’utente Target

Verifica accesso al gruppo tramite PIM

Arrivati a questo punto occorre verificare le configurazioni svolte in precedenza.

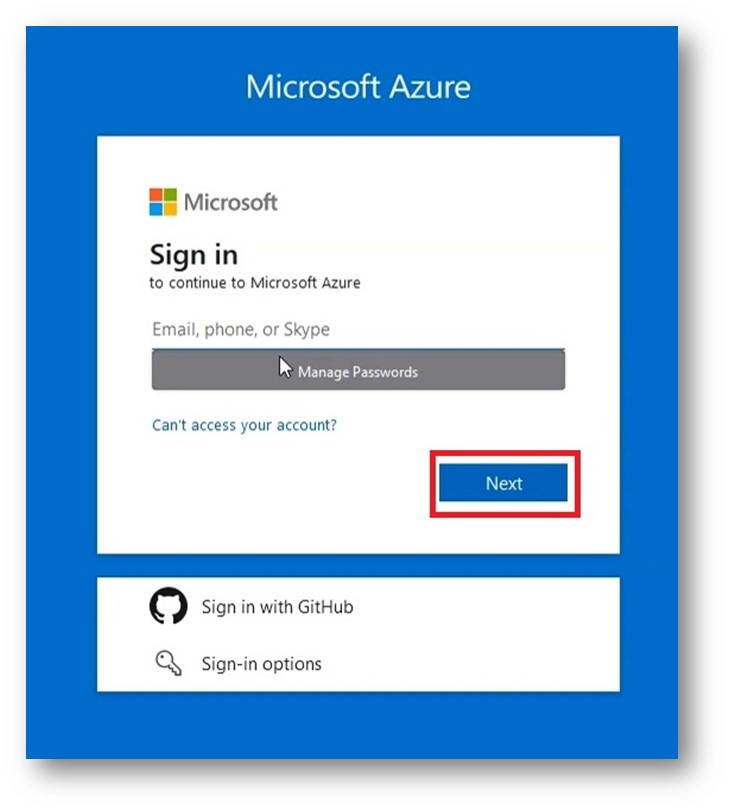

Andate ore in “portal.azure.com” all’interno del vostro Browser preferito e inserite la login dell’utente al quale sono stati assegnati i permessi tramite PIM, in questo caso “Adele Vance“, quindi selezionate “Next” per proseguire:

Figura 35: Login al portale Azure con l’utente gestito dal PIM

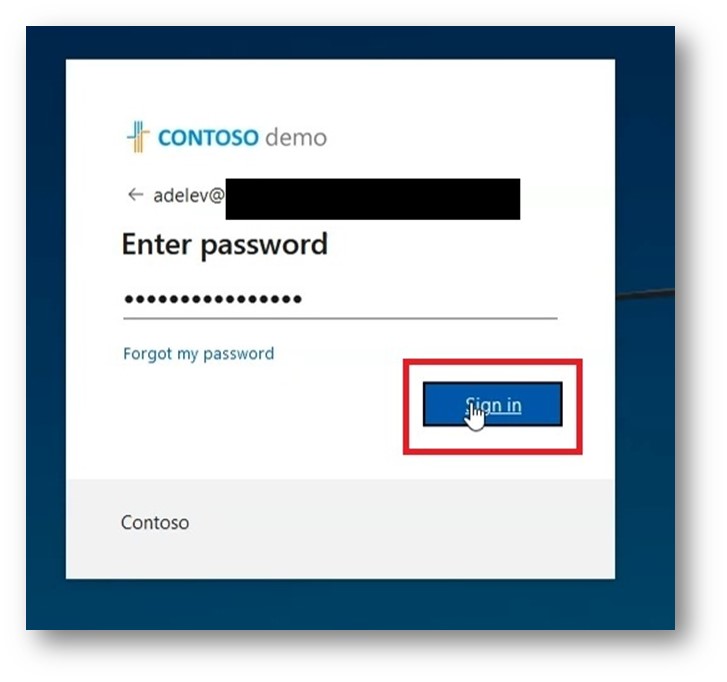

Inserite la Password, quindi fate “click” su “Sign in“:

Figura 36: Inserire le credenziali corrette per eseguire l’accesso al portale Azure

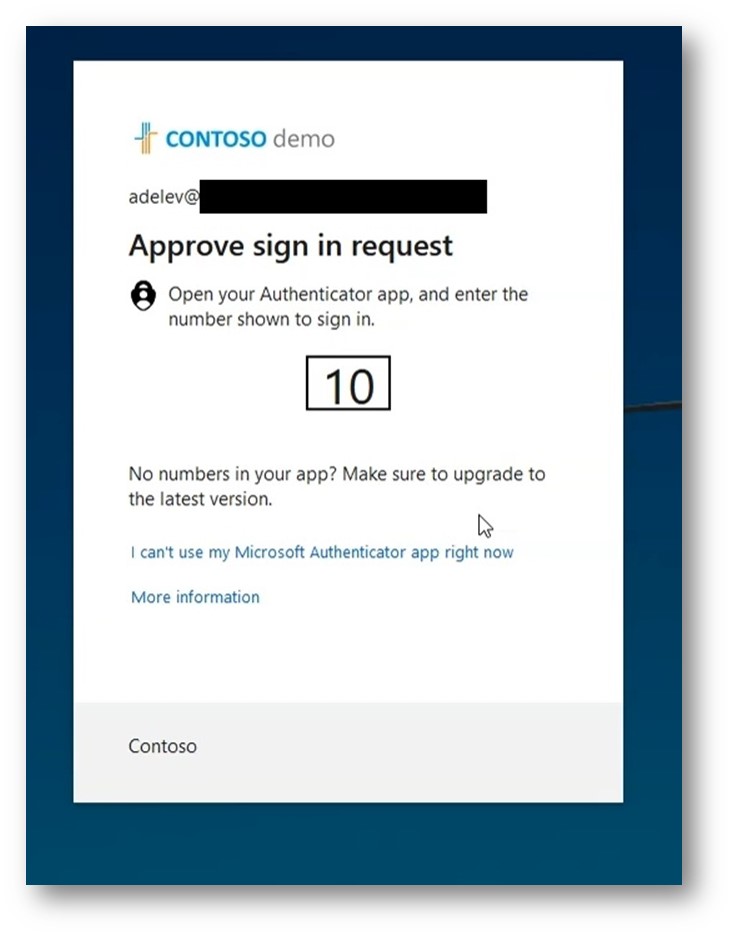

L’utente in questo caso è soggetto ad MFA tramite Conditional Access per l’accesso al portale Azure, pertanto, eseguite l’autenticazione MFA secondo le modalità definite:

Figura 37: Approvare richiesta MFA per eseguire l’accesso al portale Azure

Proseguite la fase di autenticazione selezionando “Yes“:

Figura 38: Selezionare “Yes” e procedere con l’autenticazione

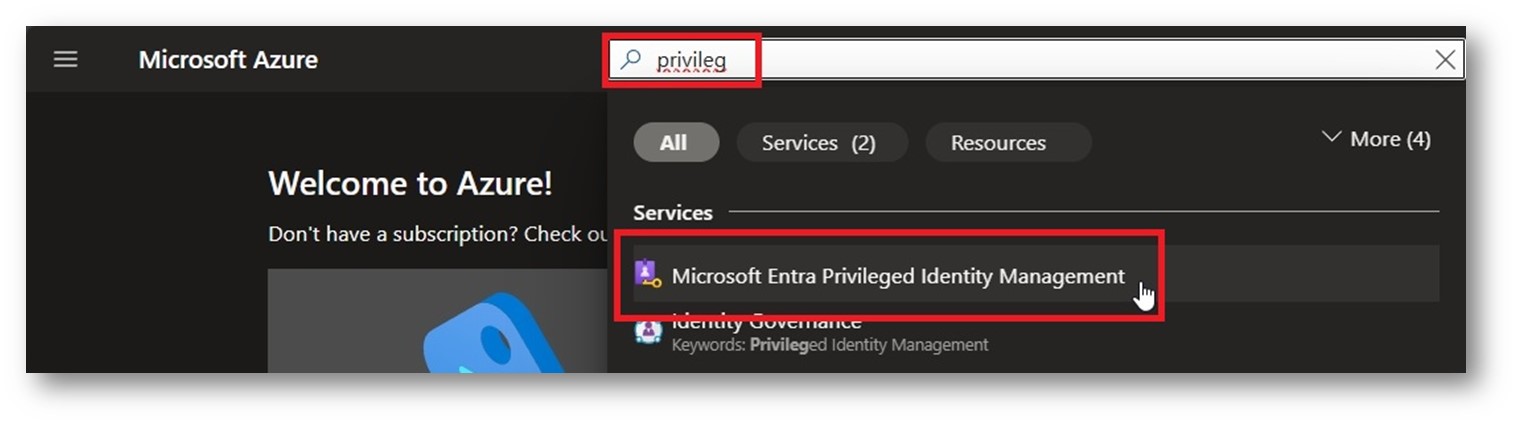

Atterrati nel portale Azure, nel campo di ricerca, scrivete “Microsoft Entra Privileged Identity Management“, quindi fate “click” con il tasto sinistro del mouse per entrare nella sezione dedicata al PIM:

Figura 39: Ricercare il nome del servizio “Microsoft Entra Privileged Identity Management” per accedere alla pagina di configurazione

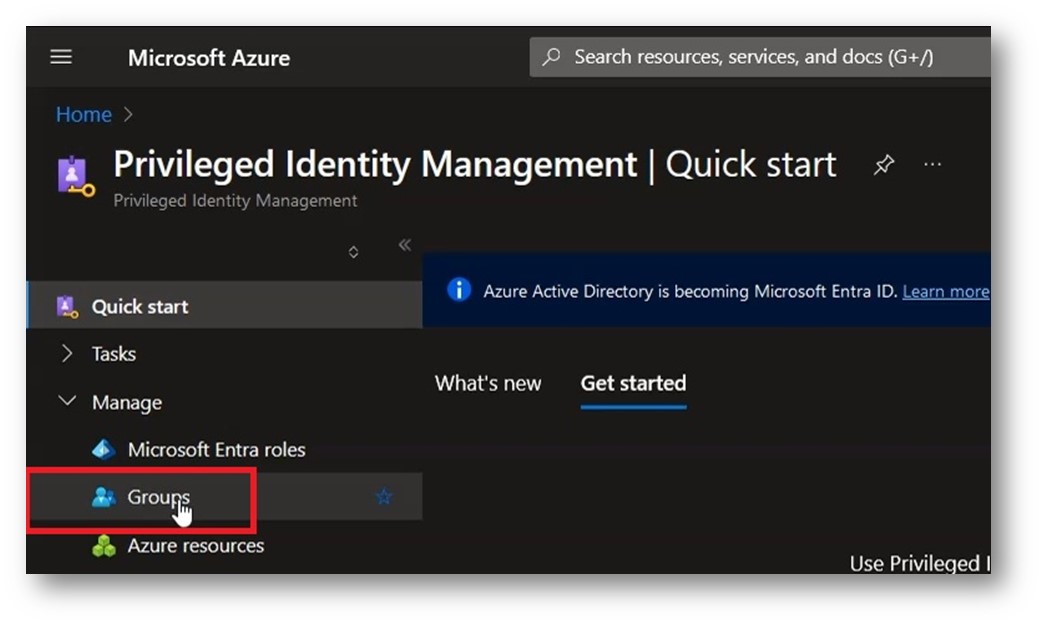

Arrivati alla pagina di gestione del PIM, nella colonna di sinistra fate “click” su “Groups” per accedere alla sezione dedicata ai gruppi gestiti dal PIM:

Figura 40: Fare “click” su Groups per entrare nella gestione dei gruppi PIM

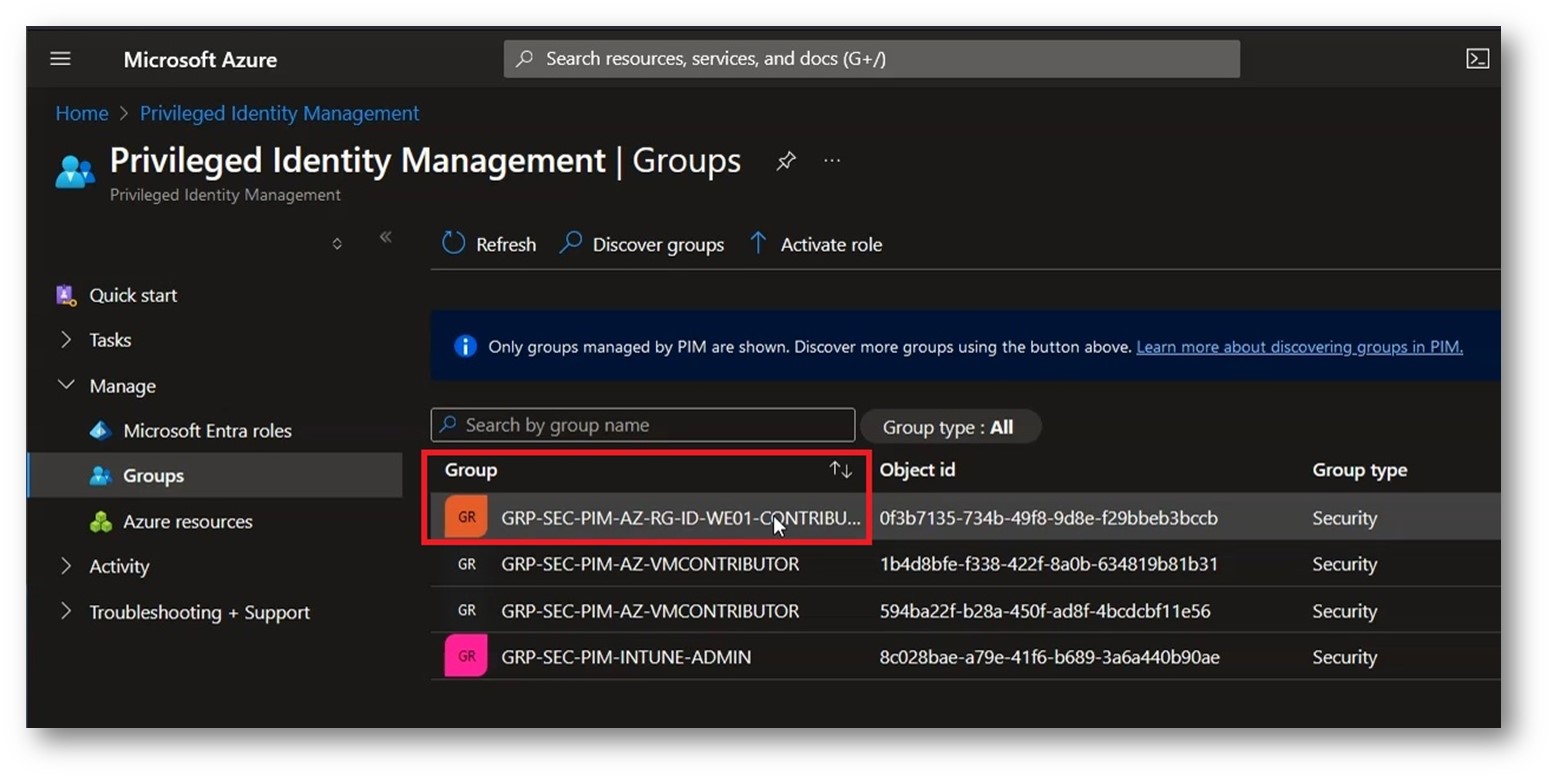

Selezionare il gruppo Entra ID configurato nei punti precedenti “GRP-SEC-PIM-AZ-RG-ID-WE01-CONTRIBUTOR“:

Figura 41: Selezionare il gruppo PIM configurato in precedenza

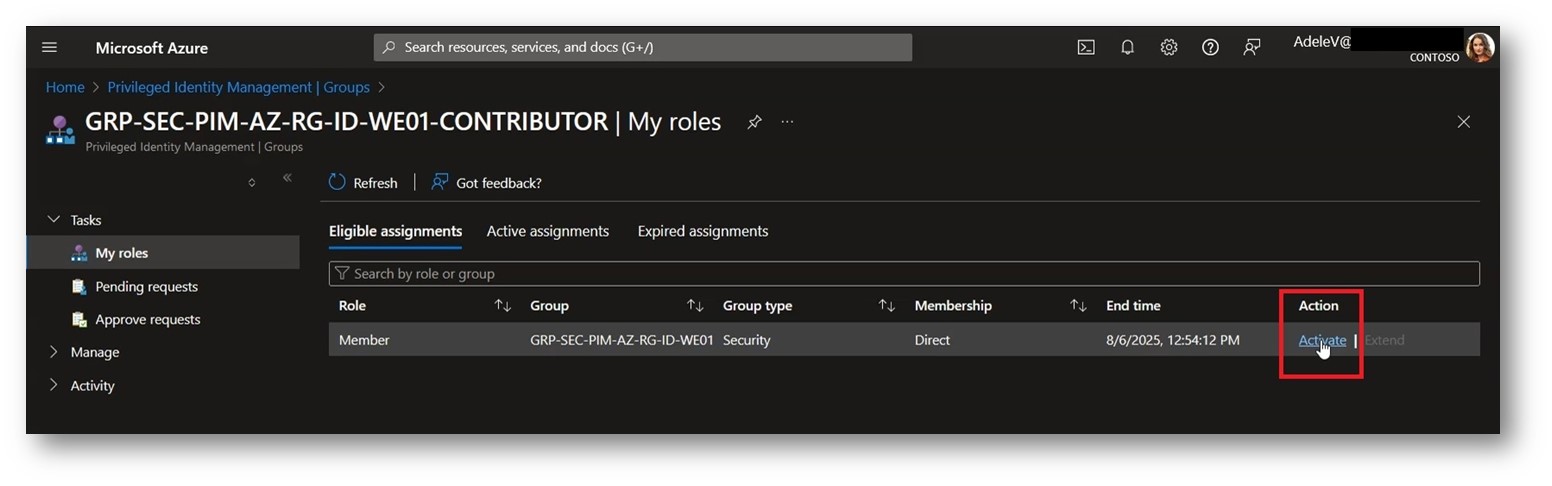

Ora potete selezionare “Activate” per iniziare la richiesta PIM che vi garantirà l’accesso temporaneo al gruppo:

Figura 42: Fare click su “Activate” per iniziare la procedura di attivazione del PIM

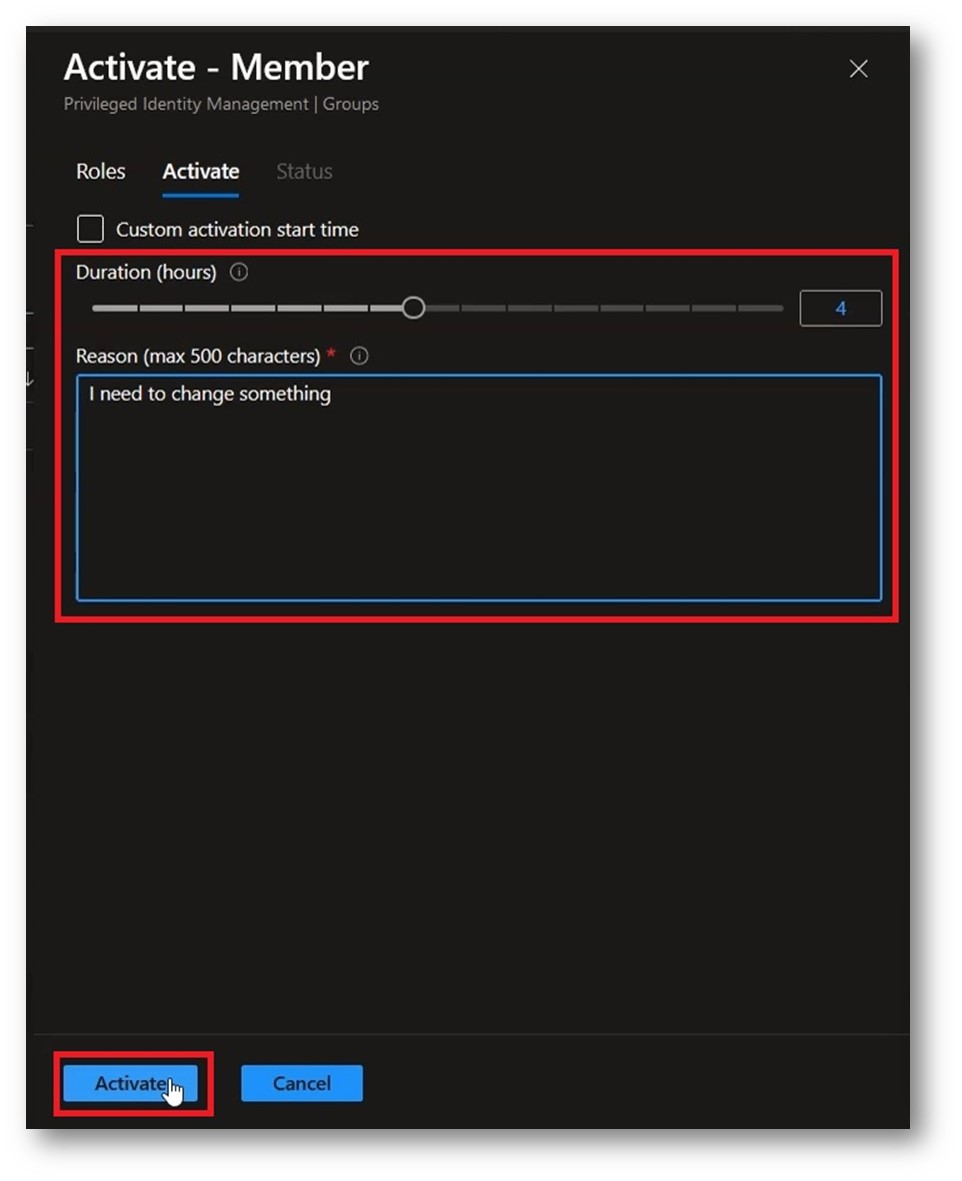

Nella colonna di destra che apparirà subito dopo, sotto “Duration (hours)” selezionate la durata, espressa in ore, nelle quali sarete parte del gruppo, specificate poi sotto “Reason” un giustificativo ed infine selezionate “Activate” per completare la procedura.

Figura 43: Compilare come da immagine e selezionare “Activate” per terminare la procedura

A questo punto, visto che in questa implementazione non sono previsti degli Approver, la procedura terminerà da sola il processo di approvazione e nel giro di qualche secondo verrà eseguito un refresh della pagina, al termine del quale l’utente sarà parte del gruppo e potrà accedere alla risorse.

Figura 44: Attendere il termine del processo e il conseguente refresh della pagina

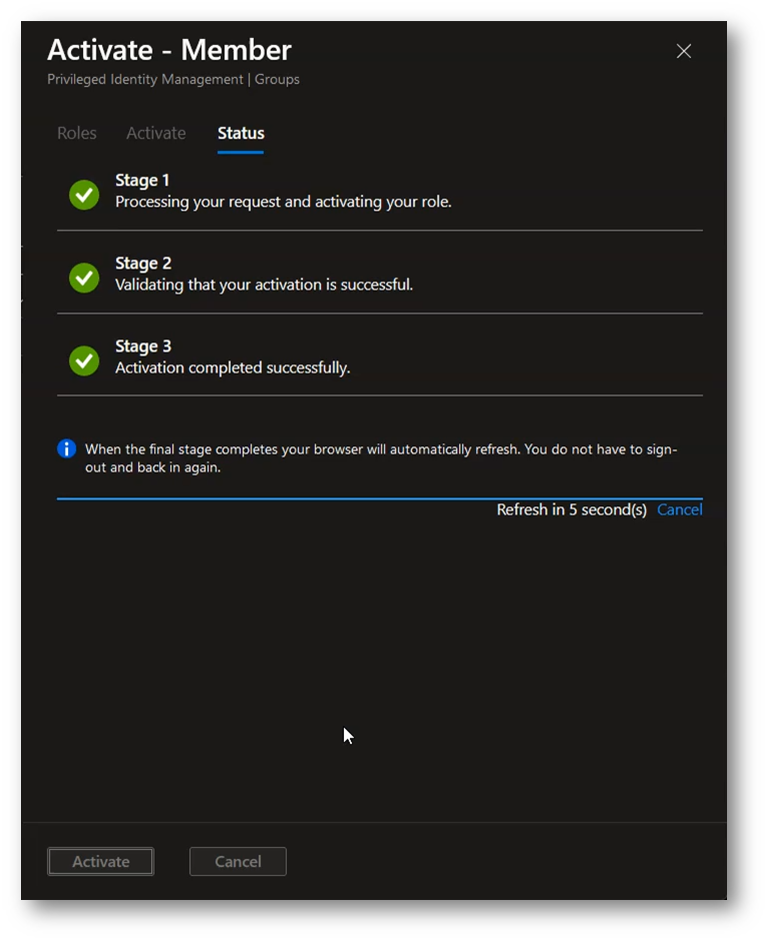

Tornando ora alla pagina principale o semplicemente eseguendo una ricerca nel campo “Search” in alto nel portale Azure, possiamo scrivere “Resource Groups“, quindi selezionarlo, per verificare quali risorse ci sono state assegnate a seguito dalla richiesta PIM:

Figura 45: Eseguire una ricerca per “Resource Groups” per verificare l’accesso alle risorse post attivazione del PIM

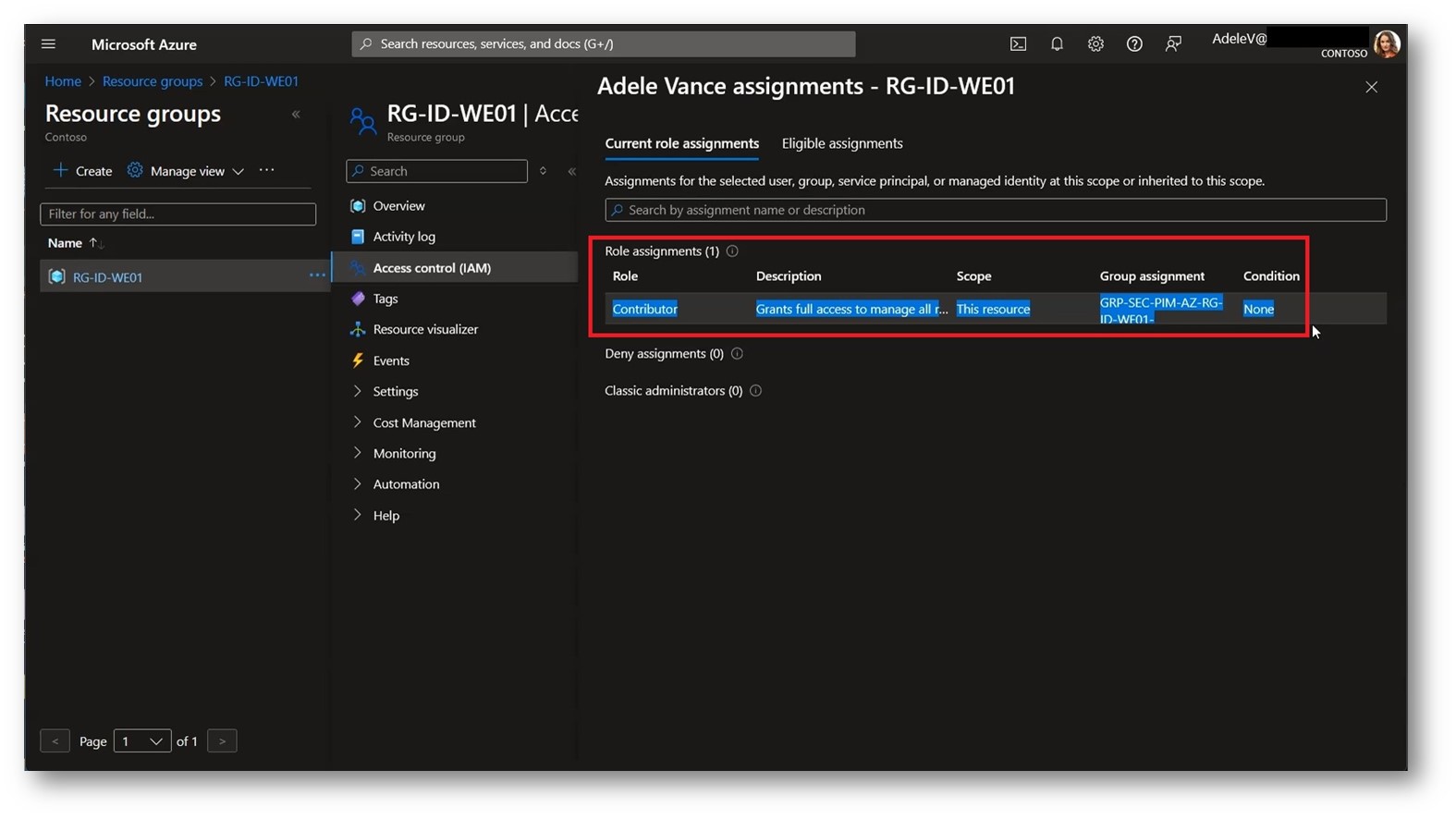

Come potete vedere a questo punto abbiamo acquisito l’accesso al Resource Group “RG-ID-WE01“. È possibile ora selezionare il Resource Group per verificare i permessi che ci sono stati assegnati:

Figura 46: Selezionare il Resource Group per verificare i permessi assegnati

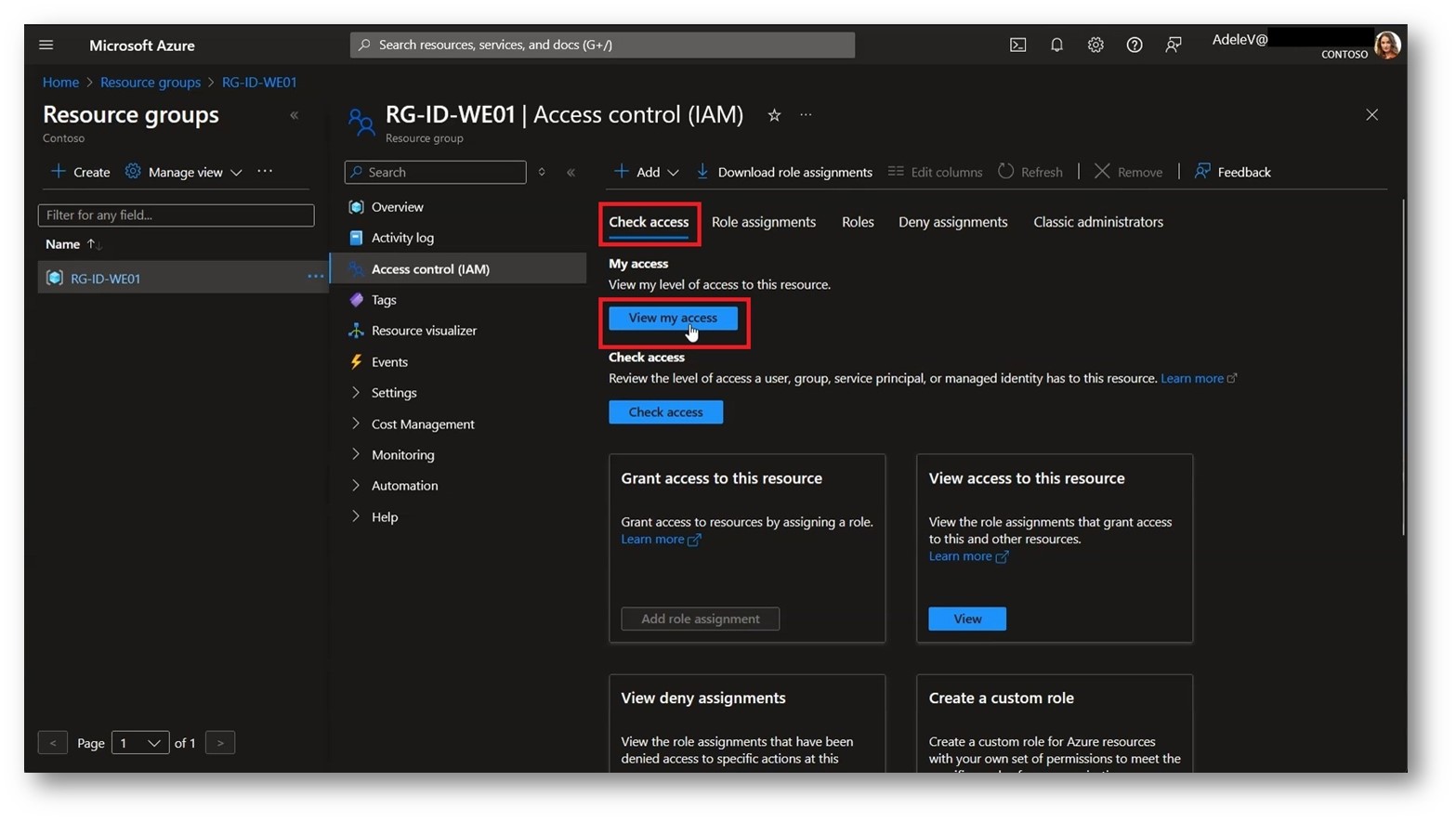

Selezionate “Access control (IAM)” per accedere alla sezione dedicata all’assegnazione dei ruoli RBAC.

Figura 47: Selezionare “Access control (IAM)”

Nella sezione “Check access” selezionate “View my access” per verificare il ruolo RBCA presente all’interno del Resource Group:

Figura 48: Selezionare “View my access” per verificare il ruolo RBAC assegnato

Come è possibile verificare dalla figura 49, l’utente Adele Vance, a seguito della richiesta di appartenenza al gruppo PIM “GRP-SEC-PIM-AZ-RG-ID-WE01-CONTRIBUTOR“, ha ricevuto il ruolo RBAC di “Contributor” per tutto il Resource Group “RG-ID-WE01”

Figura 49: Verifica della corretta assegnazione del ruolo RBAC di contributor al gruppo PIM

Conclusioni

In questa guida trovate una possibile implementazione del PIM, ma come capirete, ce ne sono molte che possono adattarsi ai vostri scenari.

Quello che mi piace di questo strumento è la sua semplicità di implementazione, che consente di alzare il livello di sicurezza delle nostre infrastrutture Cloud in pochi click.

Ovviamente cioè che risulta difficile nell’applicazione di ogni nuova tecnologia è il gap tecnologico e il cambio di paradigma che esse porta.

Tutto questo però non deve spaventarci, come professionisti ICT dobbiamo portare il cambiamento secondo le modalità e i tempi concordati con il cliente, costruendo soluzioni su misura.

In questo senso credo che la nostra missione sia quella di cucire un abito sartoriale sul cliente, cucendo, tagliando e adattando l’abito ai requisiti del Business.

Un altro punto che mi sento di toccare in conclusione riguarda le licenze di Microsoft 365.

Ora, tutti sappiamo che ogni licenza è sudata e sofferta, in quanto il tema dei costi è sempre un argomento molto caldo per le aziende, ma il punto vero, secondo me, è che quando acquistiamo una licenza dobbiamo spremerla al massimo, implementando il massimo della tecnologia disponibile.

È incredibile vedere quanti tenant abbiano Entra ID piano 1 ma non abbiano le Conditional Access Policy attive o come in questo caso, Tenant Entra ID P2 che non utilizzano il PIM.

Il concetto credo sia chiaro, abbiamo acquistato una licenza, con un investimento a volte molto alto, cerchiamo di farla rendere al massimo utilizzando come bussola delle nostre priorità la messa in sicurezza delle nostre infrastrutture ICT.

Vi lascio qualche link utile per approfondire il tema del PIM:

https://youtu.be/-6mjsfO2saA

https://www.ictpower.it/guide/configurare-azure-ad-privileged-identity-management.htm

https://www.ictpower.it/sicurezza/proteggere-laccesso-ad-azure-virtual-desktop-utilizzando-privileged-identity-management.htm

https://learn.microsoft.com/en-us/entra/id-governance/privileged-identity-management/concept-pim-for-groups